Ο σκοπός αυτού του άρθρου είναι να συγκρίνει πιστοποιημένα τείχη προστασίας που μπορούν να χρησιμοποιηθούν για την προστασία του ISDN. Η αναθεώρηση εξετάζει μόνο πιστοποιημένα προϊόντα λογισμικού, ο κατάλογος των οποίων σχηματίστηκε από το μητρώο του FSTEC της Ρωσίας.

Επιλογή τείχους προστασίας για ένα ορισμένο επίπεδο προστασίας προσωπικών δεδομένων

Σε αυτήν την ανασκόπηση, θα εξετάσουμε τα τείχη προστασίας που παρουσιάζονται στον Πίνακα 1. Αυτός ο πίνακας δείχνει το όνομα του τείχους προστασίας και την κατηγορία του. Αυτός ο πίνακας θα είναι ιδιαίτερα χρήσιμος κατά την επιλογή λογισμικού για την προστασία προσωπικών δεδομένων.Πίνακας 1. Λίστα τείχη προστασίας με πιστοποίηση FSTEC

| Λογισμικό | ΕΓΩ τάξη |

| ME "Blockpost-Ekran 2000/ХР" | 4 |

| Ειδικό τείχος προστασίας λογισμικού "Z-2", έκδοση 2 | 2 |

| Εργαλείο ασφάλειας πληροφοριών TrustAccess | 2 |

| Εργαλείο ασφάλειας πληροφοριών TrustAccess-S | 2 |

| Τείχος προστασίας StoneGate | 2 |

| Προσωπικό τείχος προστασίας από το Security Studio Endpoint Protection | 4 |

| Σύμπλεγμα λογισμικού "Security Server CSP VPN Server. Έκδοση 3.1" | 3 |

| Σύμπλεγμα λογισμικού "Security Gateway CSP VPN Gate. Έκδοση 3.1" | 3 |

| Πακέτο λογισμικού πελάτη ασφαλείας CSP VPN Client. Έκδοση 3.1" | 3 |

| Πακέτο λογισμικού τείχους προστασίας "Ideco ICS 3" | 4 |

| Πακέτο λογισμικού "Traffic Inspector 3.0" | 3 |

| Μέσα κρυπτογραφικής προστασίας πληροφοριών «Continent-AP». Έκδοση 3.7 | 3 |

| Τείχος προστασίας "Cybersafe: Firewall" | 3 |

| Σύμπλεγμα λογισμικού "Internet gateway Ideco ICS 6" | 3 |

| VipNet Office Firewall | 4 |

Όλα αυτά τα προϊόντα λογισμικού, σύμφωνα με το μητρώο FSTEC, είναι πιστοποιημένα ως τείχη προστασίας.

Σύμφωνα με τη διαταγή της FSTEC της Ρωσίας αριθ. απειλές του 1ου ή 2ου τύπου ή η αλληλεπίδραση ενός πληροφοριακού συστήματος (IS ) με δίκτυα διεθνούς ανταλλαγής πληροφοριών και τείχη προστασίας τουλάχιστον κλάσης 4 σε περίπτωση συνάφειας απειλών τύπου 3 και απουσίας αλληλεπίδρασης μεταξύ IS και Διαδικτύου.

Για να διασφαλιστεί το 3ο επίπεδο ασφάλειας PD, είναι κατάλληλα τείχη προστασίας τουλάχιστον κατηγορίας 3 (ή κατηγορίας 4, εάν οι απειλές τύπου 3 είναι σχετικές και το IS δεν αλληλεπιδρά με το Διαδίκτυο). Και για να διασφαλιστεί το 4ο επίπεδο ασφάλειας, είναι κατάλληλα τα πιο απλά τείχη προστασίας - όχι χαμηλότερα από την κατηγορία 5. Αυτά, ωστόσο, επί του παρόντος δεν είναι καταχωρημένα στο μητρώο FSTEC. Στην πραγματικότητα, καθένα από τα τείχη προστασίας που παρουσιάζονται στον Πίνακα 1 μπορεί να χρησιμοποιηθεί για την παροχή 1-3 επιπέδων ασφάλειας, υπό την προϋπόθεση ότι δεν υπάρχουν απειλές τύπου 3 και δεν υπάρχει αλληλεπίδραση με το Διαδίκτυο. Εάν υπάρχει σύνδεση στο Διαδίκτυο, τότε χρειάζεστε ένα τείχος προστασίας τουλάχιστον 3 κλάσεων.

Σύγκριση τείχους προστασίας

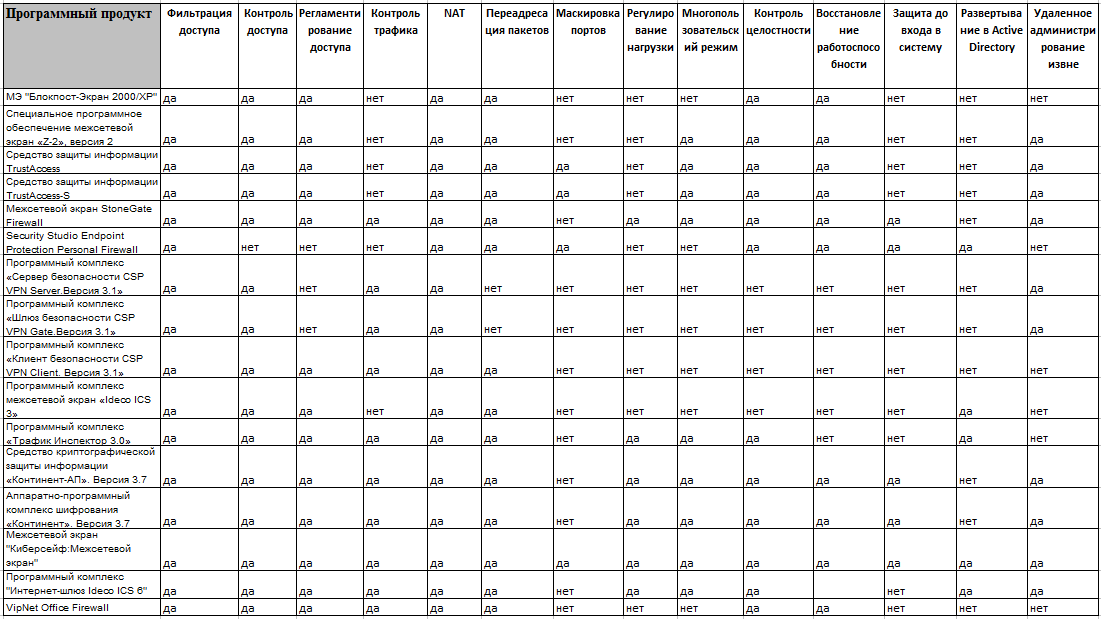

Τα τείχη προστασίας έχουν ένα συγκεκριμένο σύνολο λειτουργιών. Ας δούμε λοιπόν ποιες λειτουργίες παρέχει (ή δεν παρέχει) αυτό ή εκείνο το τείχος προστασίας. Η κύρια λειτουργία οποιουδήποτε τείχους προστασίας είναι το φιλτράρισμα πακέτων με βάση ένα συγκεκριμένο σύνολο κανόνων. Δεν αποτελεί έκπληξη το γεγονός ότι όλα τα τείχη προστασίας υποστηρίζουν αυτή τη δυνατότητα.Επίσης, όλα τα θεωρούμενα τείχη προστασίας υποστηρίζουν NAT. Υπάρχουν όμως αρκετά συγκεκριμένα (αλλά όχι λιγότερο χρήσιμα) χαρακτηριστικά, όπως η κάλυψη θύρας, η εξισορρόπηση φορτίου, ο τρόπος λειτουργίας πολλών χρηστών, ο έλεγχος ακεραιότητας, η ανάπτυξη προγράμματος στο ActiveDirectory και η απομακρυσμένη διαχείριση από το εξωτερικό. Πολύ βολικό, βλέπετε, όταν το πρόγραμμα υποστηρίζει την ανάπτυξη στο ActiveDirectory - δεν χρειάζεται να το εγκαταστήσετε με μη αυτόματο τρόπο σε κάθε υπολογιστή του δικτύου. Είναι επίσης βολικό εάν το τείχος προστασίας υποστηρίζει απομακρυσμένη διαχείριση από το εξωτερικό - μπορείτε να διαχειριστείτε το δίκτυο χωρίς να φύγετε από το σπίτι σας, κάτι που θα είναι σχετικό για διαχειριστές που έχουν συνηθίσει να εκτελούν τις λειτουργίες τους εξ αποστάσεως.

Μπορεί να εκπλήσσει τον αναγνώστη ότι οι αναπτύξεις ActiveDirectory δεν υποστηρίζονται από πολλά από τα τείχη προστασίας που φαίνονται στον Πίνακα 1, και το ίδιο μπορεί να ειπωθεί για άλλες δυνατότητες, όπως ο περιορισμός φορτίου και η μεταμφίεση θυρών. Για να μην περιγράψουμε ποιο από τα τείχη προστασίας υποστηρίζει μια συγκεκριμένη λειτουργία, συστηματοποιήσαμε τα χαρακτηριστικά τους στον Πίνακα 2.

Πίνακας 2. Δυνατότητες τείχους προστασίας

Πώς θα συγκρίνουμε τα τείχη προστασίας;

Το κύριο καθήκον των τείχη προστασίας στην προστασία των προσωπικών δεδομένων είναι η προστασία του ISPD. Επομένως, ο διαχειριστής συχνά δεν ενδιαφέρεται για το ποιες πρόσθετες λειτουργίες θα έχει το τείχος προστασίας. Οι παρακάτω παράγοντες είναι σημαντικοί για αυτόν:- Χρόνος προστασίας. Σαφώς, όσο πιο γρήγορα τόσο το καλύτερο.

- Ευκολία στη χρήση. Δεν είναι όλα τα τείχη προστασίας εξίσου βολικά, κάτι που θα εμφανιστεί στην ανασκόπηση.

- Τιμή. Συχνά η οικονομική πλευρά είναι καθοριστική.

- Ωρα παράδοσης. Συχνά ο χρόνος παράδοσης αφήνει πολλά περιθώρια και πρέπει να προστατεύσετε τα δεδομένα σας τώρα.

Η ασφάλεια όλων των τείχη προστασίας είναι περίπου η ίδια, διαφορετικά δεν θα είχαν πιστοποιητικό.

Τείχη προστασίας στην επισκόπηση

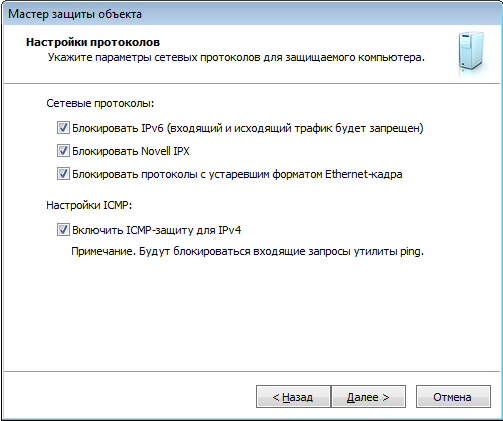

Στη συνέχεια, θα συγκρίνουμε τρία τείχη προστασίας - VipNet Office Firewall, Cybersafe Firewall και TrustAccess.Τείχος προστασίας TrustAccess- είναι ένα κατανεμημένο τείχος προστασίας με κεντρική διαχείριση, σχεδιασμένο για την προστασία των διακομιστών και των σταθμών εργασίας από μη εξουσιοδοτημένη πρόσβαση, οριοθέτηση της πρόσβασης δικτύου στο IS της επιχείρησης.

Τείχος προστασίας Cybersafe- ένα ισχυρό τείχος προστασίας σχεδιασμένο να προστατεύει τα συστήματα υπολογιστών και τα τοπικά δίκτυα από εξωτερικές κακόβουλες επιρροές.

ViPNet Office Firewall 4.1- ένα τείχος προστασίας λογισμικού σχεδιασμένο για τον έλεγχο και τη διαχείριση της κίνησης και της μετατροπής κίνησης (NAT) μεταξύ τμημάτων τοπικών δικτύων κατά την αλληλεπίδρασή τους, καθώς και κατά την αλληλεπίδραση κόμβων τοπικού δικτύου με δημόσιους πόρους δικτύου.

Χρόνος προστασίας ISPD

Ποιος είναι ο χρόνος προστασίας ISPD; Στην πραγματικότητα, αυτή είναι η ώρα για την ανάπτυξη της εφαρμογής σε όλους τους υπολογιστές του δικτύου και η ώρα για τον καθορισμό των κανόνων. Το τελευταίο εξαρτάται από την ευκολία χρήσης του τείχους προστασίας, αλλά το πρώτο εξαρτάται από την καταλληλότητα του πακέτου εγκατάστασής του για μια κεντρική εγκατάσταση.Και τα τρία τείχη προστασίας διανέμονται ως πακέτα MSI, πράγμα που σημαίνει ότι μπορείτε να χρησιμοποιήσετε τα Εργαλεία ανάπτυξης ActiveDirectory για να τα εγκαταστήσετε κεντρικά. Φαίνεται ότι όλα είναι απλά. Αλλά στην πράξη αποδεικνύεται ότι δεν το κάνει.

Η επιχείρηση, κατά κανόνα, χρησιμοποιεί κεντρική διαχείριση τείχη προστασίας. Και αυτό σημαίνει ότι ένας διακομιστής διαχείρισης τείχους προστασίας είναι εγκατεστημένος σε κάποιον υπολογιστή και προγράμματα-πελάτες ή, όπως ονομάζονται επίσης πράκτορες, εγκαθίστανται στους υπόλοιπους. Το όλο πρόβλημα είναι ότι κατά την εγκατάσταση του παράγοντα, πρέπει να ορίσετε ορισμένες παραμέτρους - τουλάχιστον τη διεύθυνση IP του διακομιστή διαχείρισης και ίσως επίσης έναν κωδικό πρόσβασης κ.λπ.

Επομένως, ακόμα κι αν αναπτύξετε τα αρχεία MSI σε όλους τους υπολογιστές του δικτύου, θα πρέπει να τα διαμορφώσετε με μη αυτόματο τρόπο. Και αυτό δεν θα ήταν πολύ επιθυμητό, δεδομένου ότι το δίκτυο είναι μεγάλο. Ακόμα κι αν έχετε μόνο 50 υπολογιστές, απλώς σκεφτείτε το - πηγαίνετε σε κάθε υπολογιστή και ρυθμίστε τον.

Πώς να λύσετε ένα πρόβλημα; Και το πρόβλημα μπορεί να λυθεί δημιουργώντας ένα αρχείο μετασχηματισμού (αρχείο MST), γνωστό και ως αρχείο απόκρισης, για το αρχείο MSI. Αλλά ούτε το VipNet Office Firewall ούτε το TrustAccess μπορούν να το κάνουν αυτό. Αυτός είναι ο λόγος που, παρεμπιπτόντως, ο Πίνακας 2 υποδεικνύει ότι δεν υπάρχει υποστήριξη για την ανάπτυξη της υπηρεσίας καταλόγου Active Directory. Είναι δυνατή η ανάπτυξη αυτών των προγραμμάτων στον τομέα, αλλά απαιτείται χειρωνακτική εργασία του διαχειριστή.

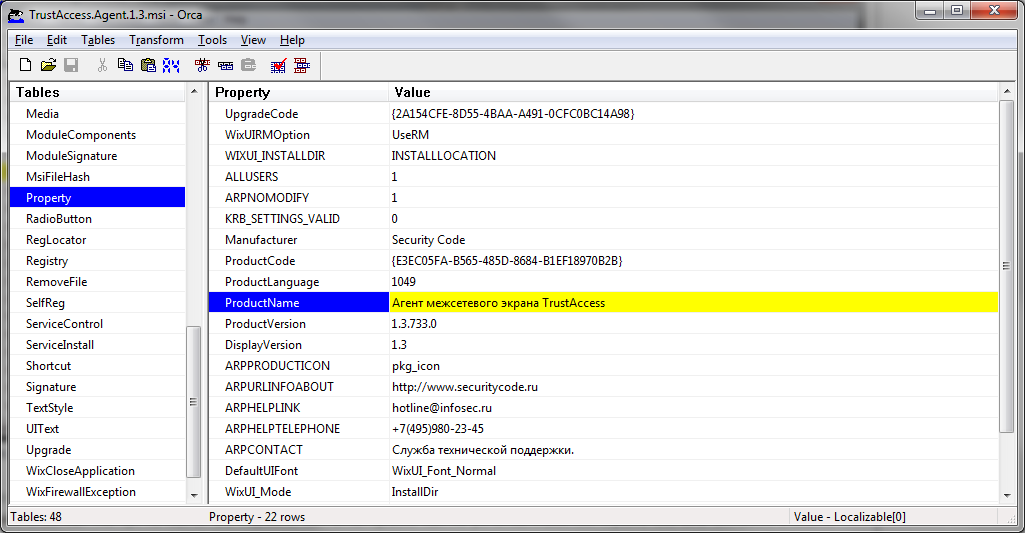

Φυσικά, ο διαχειριστής μπορεί να χρησιμοποιήσει προγράμματα επεξεργασίας όπως το Orca για να δημιουργήσει το αρχείο MST.

Ρύζι. 1. Συντάκτης Orca. Προσπάθεια δημιουργίας αρχείου MST για το TrustAccess.Agent.1.3.msi

Αλλά πιστεύεις πραγματικά ότι όλα είναι τόσο απλά; Άνοιξε ένα αρχείο MSI στο Orca, βελτίωσε μερικές παραμέτρους και πήρε ένα έτοιμο αρχείο απαντήσεων; Δεν ήταν εδώ! Πρώτον, η ίδια η Orca δεν είναι απλά εγκατεστημένη. Πρέπει να κάνετε λήψη του Windows Installer SDK, να εξαγάγετε το orca.msi από αυτό χρησιμοποιώντας το 7-Zip και να το εγκαταστήσετε. Το ήξερες; Εάν όχι, τότε σκεφτείτε ότι αφιερώσατε 15 λεπτά για να αναζητήσετε τις απαραίτητες πληροφορίες, να κατεβάσετε το λογισμικό και να εγκαταστήσετε το πρόγραμμα επεξεργασίας. Όμως όλα τα βάσανα δεν τελειώνουν εκεί. Το αρχείο MSI έχει πολλές επιλογές. Κοιτάξτε το σχ. 1 - αυτές είναι μόνο οι παράμετροι της ομάδας Ιδιοτήτων. Ποιο να αλλάξετε για να υποδείξετε τη διεύθυνση IP του διακομιστή; Ξέρεις? Αν όχι, τότε έχετε δύο επιλογές: είτε να διαμορφώσετε με μη αυτόματο τρόπο κάθε υπολογιστή ή να επικοινωνήσετε με τον προγραμματιστή, να περιμένετε απάντηση κ.λπ. Λαμβάνοντας υπόψη ότι οι προγραμματιστές χρειάζονται μερικές φορές πολύ χρόνο για να ανταποκριθούν, ο πραγματικός χρόνος ανάπτυξης του προγράμματος εξαρτάται μόνο από την ταχύτητα της μετακίνησής σας μεταξύ των υπολογιστών. Λοιπόν, εάν έχετε εγκαταστήσει το εργαλείο απομακρυσμένης διαχείρισης εκ των προτέρων - τότε η ανάπτυξη θα είναι ταχύτερη.

Το Cybersafe Firewall δημιουργεί ένα αρχείο MST από μόνο του, απλά πρέπει να το εγκαταστήσετε σε έναν υπολογιστή, να αποκτήσετε το πολυπόθητο αρχείο MST και να το καθορίσετε στην πολιτική ομάδας. Μπορείτε να διαβάσετε πώς να το κάνετε αυτό στο άρθρο «Οριοθέτηση πληροφοριακών συστημάτων στην προστασία των προσωπικών δεδομένων». Για περίπου μισή ώρα (ή ακόμα λιγότερο), μπορείτε να αναπτύξετε ένα τείχος προστασίας σε όλους τους υπολογιστές του δικτύου.

Αυτός είναι ο λόγος για τον οποίο το Cybersafe Firewall παίρνει βαθμολογία 5 και οι ανταγωνιστές του - 3 (ευχαριστώ, τουλάχιστον τα προγράμματα εγκατάστασης είναι σε μορφή MSI, όχι .exe).

| Προϊόν | Βαθμός |

| VipNet Office Firewall | |

| Τείχος προστασίας Cybersafe | |

| Trust Access |

Ευκολία στη χρήση

Το τείχος προστασίας δεν είναι επεξεργαστής κειμένου. Αυτό είναι ένα μάλλον συγκεκριμένο προϊόν λογισμικού, η χρήση του οποίου περιορίζεται στην αρχή "εγκατάσταση, διαμόρφωση, ξεχάστε". Από τη μία πλευρά, η χρηστικότητα είναι δευτερεύων παράγοντας. Για παράδειγμα, το iptables στο Linux δεν είναι βολικό, αλλά χρησιμοποιείται; Από την άλλη πλευρά, όσο πιο βολικό είναι το τείχος προστασίας, τόσο πιο γρήγορα θα είναι δυνατή η προστασία του ISPD και η εκτέλεση ορισμένων λειτουργιών για τη διαχείρισή του.Λοιπόν, ας δούμε πόσο βολικά είναι τα θεωρούμενα τείχη προστασίας στη διαδικασία δημιουργίας και προστασίας του ISPD.

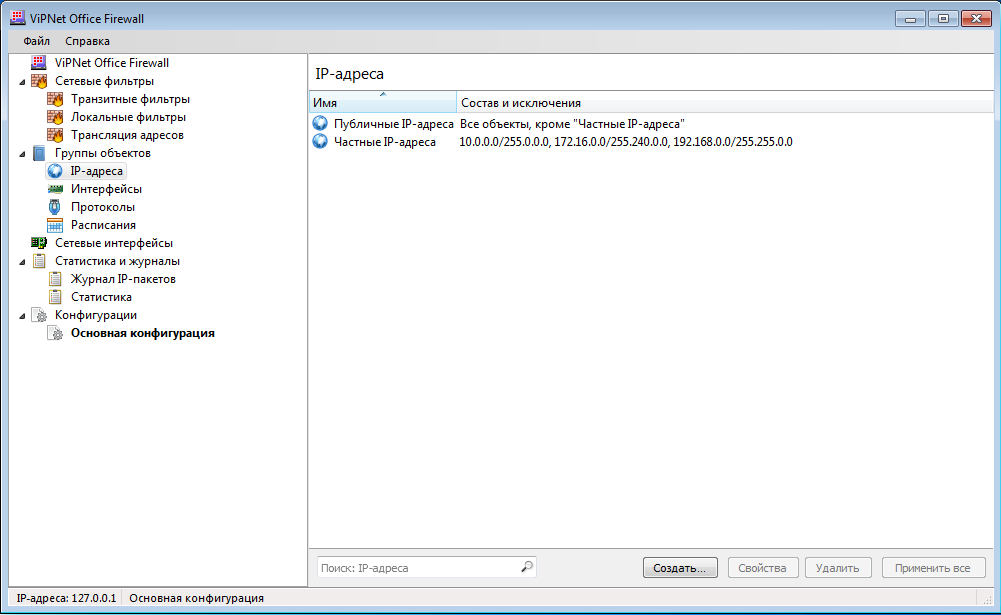

Θα ξεκινήσουμε με το VipNet Office Firewall, το οποίο, κατά τη γνώμη μας, δεν είναι πολύ βολικό. Μπορείτε να επιλέξετε υπολογιστές σε ομάδες μόνο βάσει διευθύνσεων IP (Εικ. 2). Με άλλα λόγια, υπάρχει σύνδεση με τις διευθύνσεις IP και πρέπει είτε να εκχωρήσετε διαφορετικά ISPD σε διαφορετικά υποδίκτυα ή να χωρίσετε ένα υποδίκτυο σε εύρη διευθύνσεων IP. Για παράδειγμα, υπάρχουν τρία ISPD: Management, Accounting, IT. Πρέπει να διαμορφώσετε τον διακομιστή DHCP έτσι ώστε στους υπολογιστές από την ομάδα διαχείρισης να δίνονται διευθύνσεις IP από την περιοχή 192.168.1.10 - 192.168.1.20, Accounting 192.168.1.21 - 192.168.1.31, κ.λπ. Αυτό δεν είναι πολύ βολικό. Για αυτό θα αφαιρεθεί ένας βαθμός από το VipNet Office Firewall.

Ρύζι. 2. Κατά τη δημιουργία ομάδων υπολογιστών, υπάρχει ρητή σύνδεση με τη διεύθυνση IP

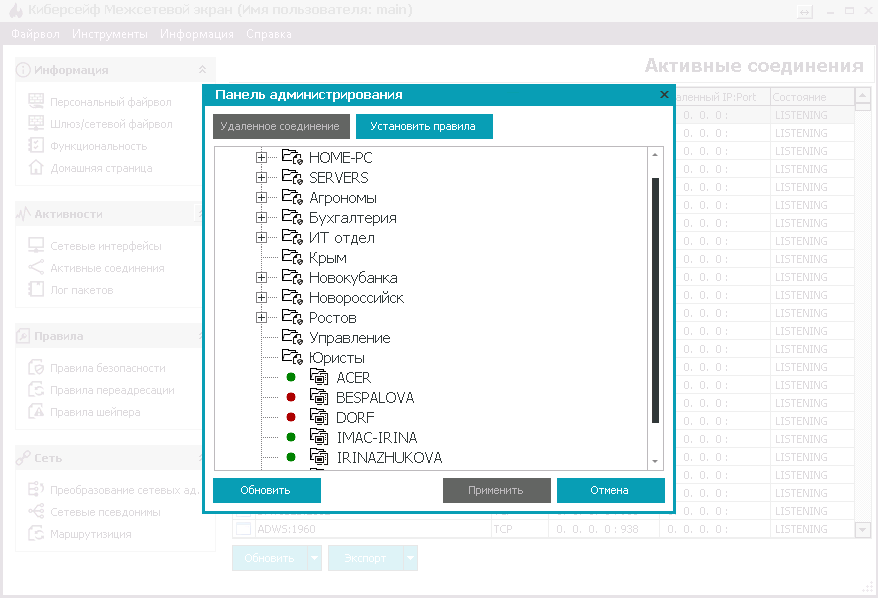

Στο τείχος προστασίας Cybersafe, αντίθετα, δεν υπάρχει δέσμευση για μια διεύθυνση IP. Οι υπολογιστές που αποτελούν μέρος μιας ομάδας μπορεί να βρίσκονται σε διαφορετικά υποδίκτυα, σε διαφορετικές περιοχές του ίδιου υποδικτύου, ακόμη και εκτός δικτύου. Κοιτάξτε το σχ. 3. Τα υποκαταστήματα της εταιρείας βρίσκονται σε διάφορες πόλεις (Ροστόφ, Νοβοροσίσκ κ.λπ.). Είναι πολύ εύκολο να δημιουργήσετε ομάδες - απλώς σύρετε τα ονόματα των υπολογιστών στην επιθυμητή ομάδα και κάντε κλικ στο κουμπί Ισχύουν. Μετά από αυτό, μπορείτε να κάνετε κλικ στο κουμπί Θέστε τους κανόνεςνα διαμορφώνουν κανόνες συγκεκριμένους για κάθε ομάδα.

Ρύζι. 3. Διαχειριστείτε ομάδες στο Τείχος προστασίας Cybersafe

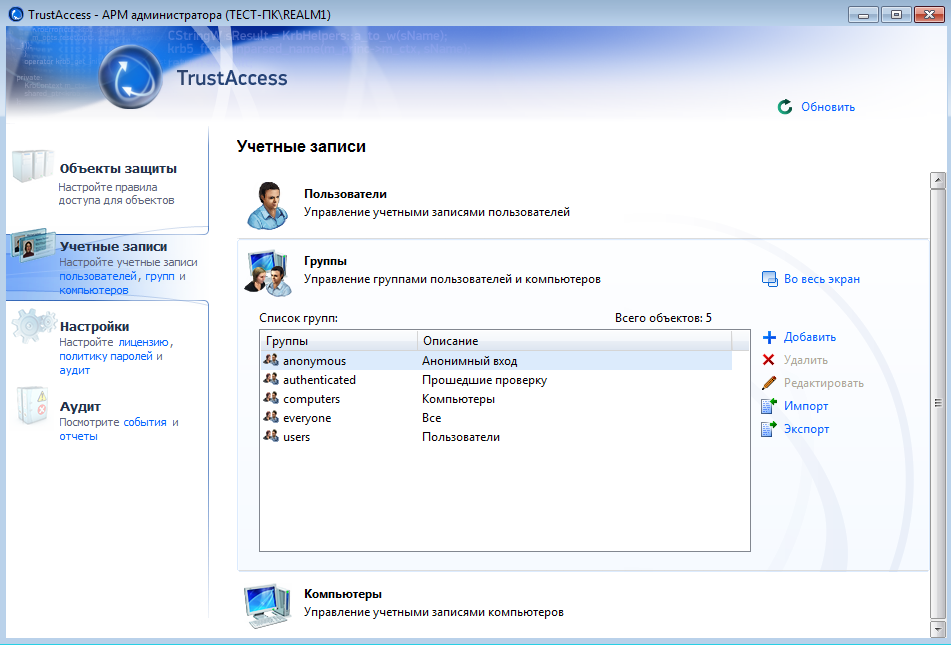

Όσον αφορά το TrustAccess, πρέπει να σημειωθεί η στενή ενοποίηση με το ίδιο το σύστημα. Οι ομάδες χρηστών του συστήματος και υπολογιστών που έχουν ήδη δημιουργηθεί εισάγονται στη διαμόρφωση του τείχους προστασίας, γεγονός που διευκολύνει τη διαχείριση του τείχους προστασίας σε περιβάλλον ActiveDirectory. Δεν μπορείτε να δημιουργήσετε ISDN στο ίδιο το τείχος προστασίας, αλλά να χρησιμοποιήσετε υπάρχουσες ομάδες υπολογιστών στον τομέα της υπηρεσίας καταλόγου Active Directory.

Ρύζι. 4. Ομάδες χρηστών και υπολογιστές (TrustAccess)

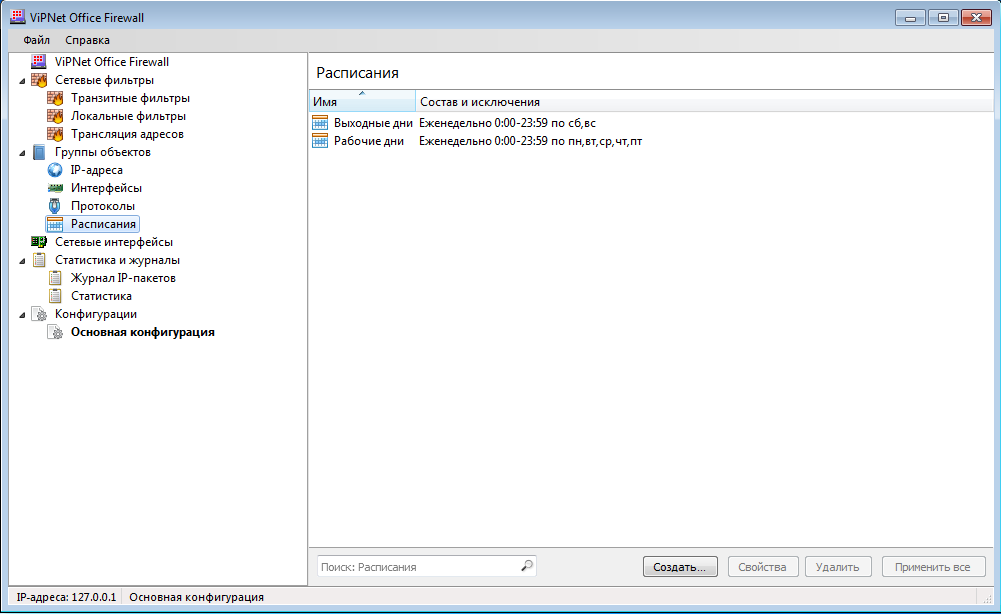

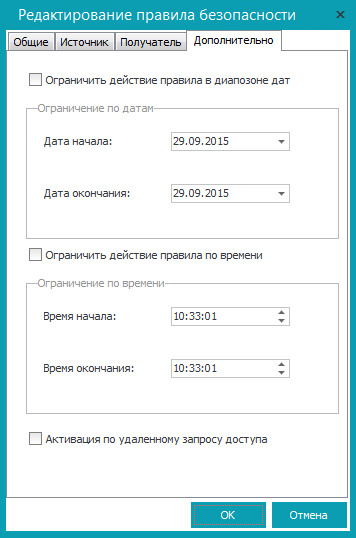

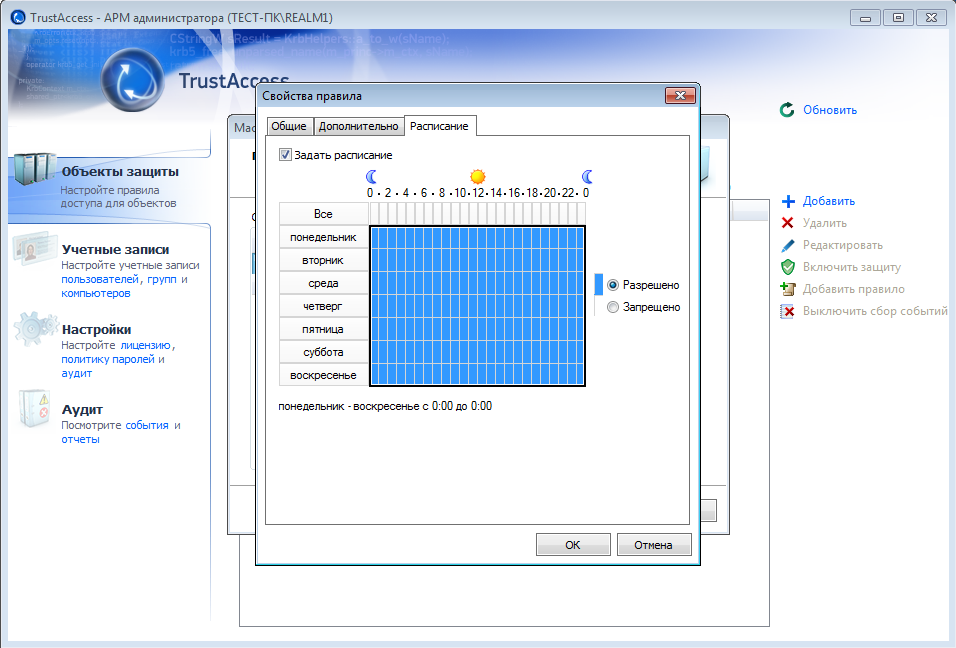

Και τα τρία τείχη προστασίας σάς επιτρέπουν να δημιουργείτε τα λεγόμενα χρονοδιαγράμματα, χάρη στα οποία ο διαχειριστής μπορεί να ρυθμίσει τη διέλευση των πακέτων σε ένα χρονοδιάγραμμα, για παράδειγμα, να αρνηθεί την πρόσβαση στο Διαδίκτυο μετά τις εργάσιμες ώρες. Στο VipNet Office Firewall, δημιουργούνται χρονοδιαγράμματα στην ενότητα Δρομολόγια(Εικ. 5) και στο CyberSafe Firewall, ο χρόνος λειτουργίας του κανόνα ορίζεται κατά τον καθορισμό του ίδιου του κανόνα (Εικ. 6).

Ρύζι. 5. Χρονοδιάγραμμα στο VipNet Office Firewall

Ρύζι. 6. Χρόνος λειτουργίας κανόνα στο τείχος προστασίας Cybersafe

Ρύζι. 7. Προγραμματίστε στο TrustAccess

Και τα τρία τείχη προστασίας παρέχουν πολύ εύχρηστα εργαλεία για τη δημιουργία των κανόνων. Και το TrustAccess παρέχει επίσης έναν βολικό οδηγό δημιουργίας κανόνων.

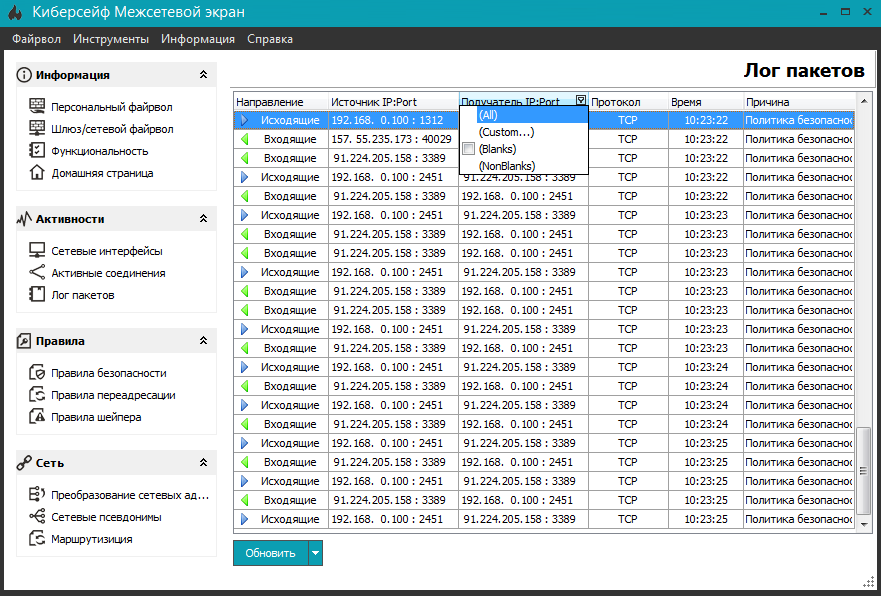

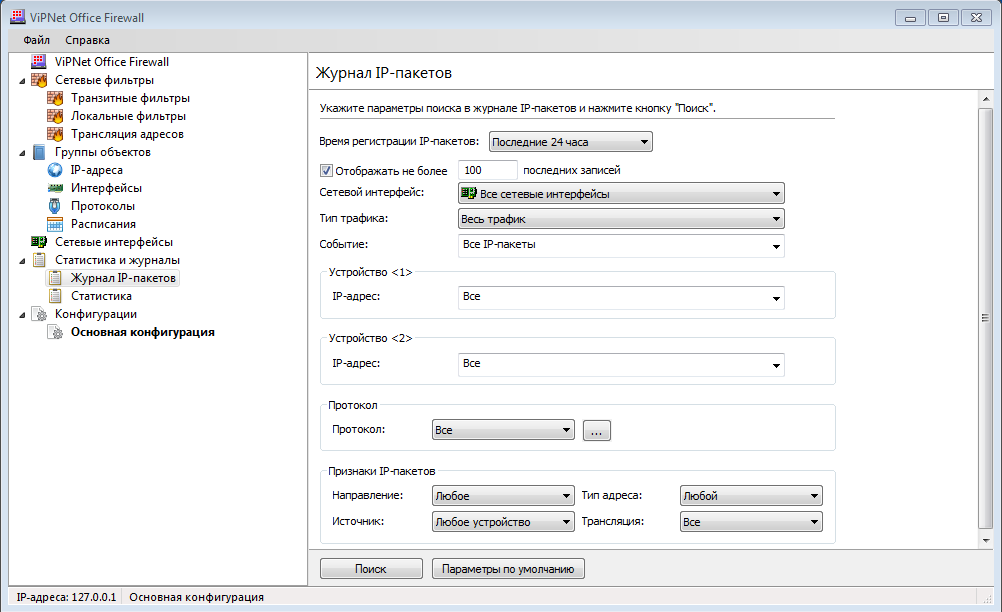

Ρύζι. 8. Δημιουργήστε έναν κανόνα στο TrustAccess

Ας ρίξουμε μια ματιά σε ένα άλλο χαρακτηριστικό - εργαλεία για τη λήψη αναφορών (ημερολόγια, αρχεία καταγραφής). Στο TrustAccess, για να συλλέξετε αναφορές και πληροφορίες σχετικά με συμβάντα, πρέπει να εγκαταστήσετε έναν διακομιστή συμβάντων (EventServer) και έναν διακομιστή αναφορών (ReportServer). Όχι ότι αυτό είναι ένα ελάττωμα, αλλά μάλλον ένα χαρακτηριστικό («χαρακτηριστικό», όπως είπε ο Bill Gates) αυτού του τείχους προστασίας. Όσον αφορά τα τείχη προστασίας Cybersafe και VipNet Office, και τα δύο τείχη προστασίας παρέχουν βολικά εργαλεία για την προβολή του αρχείου καταγραφής πακέτων IP. Η μόνη διαφορά είναι ότι το Cybersafe Firewall εμφανίζει πρώτα όλα τα πακέτα και μπορείτε να φιλτράρετε αυτά που χρειάζεστε χρησιμοποιώντας τις δυνατότητες του φίλτρου που είναι ενσωματωμένο στην κεφαλίδα του πίνακα (Εικ. 9). Και στο VipNet Office Firewall, πρέπει πρώτα να εγκαταστήσετε φίλτρα και μετά να δείτε το αποτέλεσμα.

Ρύζι. 9. Διαχείριση αρχείων καταγραφής πακέτων IP στο τείχος προστασίας Cybersafe

Ρύζι. 10. Διαχείριση αρχείων καταγραφής πακέτων IP στο τείχος προστασίας του VipNet Office

Έπρεπε να αφαιρέσω 0,5 βαθμούς από το τείχος προστασίας Cybersafe λόγω έλλειψης συνάρτησης για την εξαγωγή του αρχείου καταγραφής σε Excel ή HTML. Η συνάρτηση απέχει πολύ από το να είναι κρίσιμη, αλλά μερικές φορές είναι χρήσιμο να εξάγετε απλά και γρήγορα πολλές γραμμές από το αρχείο καταγραφής, για παράδειγμα, για απολογισμό.

Λοιπόν, τα αποτελέσματα αυτής της ενότητας:

| Προϊόν | Βαθμός |

| VipNet Office Firewall | |

| Τείχος προστασίας Cybersafe | |

| Trust Access |

Τιμή

Είναι απλά αδύνατο να παρακάμψετε την οικονομική πλευρά του ζητήματος, γιατί συχνά γίνεται καθοριστικό όταν επιλέγετε ένα συγκεκριμένο προϊόν. Έτσι, το κόστος μιας άδειας ViPNet Office Firewall 4.1 (άδεια χρήσης 1 έτους για 1 υπολογιστή) είναι 15.710 ρούβλια. Και το κόστος μιας άδειας για 1 διακομιστή και 5 σταθμούς εργασίας TrustAccess θα κοστίσει 23.925 ρούβλια. Με το κόστος αυτών των προϊόντων λογισμικού, μπορείτε να βρείτε τους συνδέσμους στο τέλος του άρθρου.Θυμηθείτε αυτούς τους δύο αριθμούς 15710 r. για έναν υπολογιστή (ανά έτος) και 23.925 ρούβλια. για 1 διακομιστή και 5 Η/Υ (ανά έτος). Και τώρα προσοχή: για αυτά τα χρήματα μπορείτε να αγοράσετε μια άδεια για 25 κόμβους Cybersafe Firewall (15178 ρούβλια) ή να προσθέσετε λίγη και θα είναι αρκετή για μια άδεια για 50 κόμβους (24025 ρούβλια). Αλλά το πιο σημαντικό πράγμα για αυτό το προϊόν δεν είναι το κόστος. Το πιο σημαντικό είναι η ισχύς της άδειας και η τεχνική υποστήριξη. Άδεια για Cybersafe Firewall - χωρίς ημερομηνία λήξης, καθώς και τεχνική υποστήριξη. Δηλαδή, πληρώνεις μία φορά και παίρνεις ένα προϊόν λογισμικού με άδεια ζωής και τεχνική υποστήριξη.

| Προϊόν | Βαθμός |

| VipNet Office Firewall | |

| Τείχος προστασίας Cybersafe | |

| Trust Access |

Ωρα παράδοσης

Σύμφωνα με την εμπειρία μας, ο χρόνος παράδοσης του VipNet Office Firewall είναι περίπου 2-3 εβδομάδες μετά την υποβολή αίτησης στην Infotex OJSC. Για να είμαι ειλικρινής, πρόκειται για πολύ μεγάλο χρονικό διάστημα, δεδομένου ότι αγοράζεται ένα προϊόν λογισμικού και όχι ένα PACK.Ο χρόνος παράδοσης της TrustAccess, εάν παραγγελθεί μέσω της Softline, είναι από 1 ημέρα. Ένα πιο ρεαλιστικό χρονικό πλαίσιο είναι 3 ημέρες, δεδομένης κάποιας καθυστέρησης του Softline. Αν και μπορούν να παραδώσουν σε 1 ημέρα, όλα εξαρτώνται από τον φόρτο εργασίας της Softline. Και πάλι, αυτή είναι προσωπική εμπειρία, ο πραγματικός χρόνος για έναν συγκεκριμένο πελάτη μπορεί να διαφέρει. Αλλά σε κάθε περίπτωση, ο χρόνος παράδοσης είναι αρκετά μικρός, κάτι που πρέπει να σημειωθεί.

Όσον αφορά το προϊόν λογισμικού CyberSafe Firewall, ο κατασκευαστής εγγυάται την παράδοση της ηλεκτρονικής έκδοσης εντός 15 λεπτών από την πληρωμή.

| Προϊόν | Βαθμός |

| VipNet Office Firewall | |

| Τείχος προστασίας Cybersafe | |

| Trust Access |

Τι να επιλέξω;

Εάν εστιάσετε μόνο στο κόστος του προϊόντος και στην τεχνική υποστήριξη, τότε η επιλογή είναι προφανής - Cybersafe Firewall. Cybersafe Το τείχος προστασίας έχει τη βέλτιστη αναλογία λειτουργικότητας/τιμής. Από την άλλη πλευρά, εάν χρειάζεστε υποστήριξη Secret Net, τότε πρέπει να κοιτάξετε προς την TrustAccess. Αλλά μπορούμε να προτείνουμε το VipNet Office Firewall μόνο ως ένα καλό προσωπικό τείχος προστασίας, αλλά για αυτούς τους σκοπούς υπάρχουν πολλές άλλες και, επιπλέον, δωρεάν λύσεις.Αξιολογήθηκε από ειδικούς

εταιρεία ολοκλήρωσης DORF LLC