ამ სტატიის მიზანია შევადაროთ სერტიფიცირებული ბუხარი, რომელიც შეიძლება გამოყენებულ იქნას ISDN-ის დასაცავად. მიმოხილვა განიხილავს მხოლოდ სერტიფიცირებულ პროგრამულ პროდუქტებს, რომელთა სია ჩამოყალიბდა რუსეთის FSTEC-ის რეესტრიდან.

Firewall-ის არჩევა პერსონალური მონაცემების დაცვის გარკვეული დონისთვის

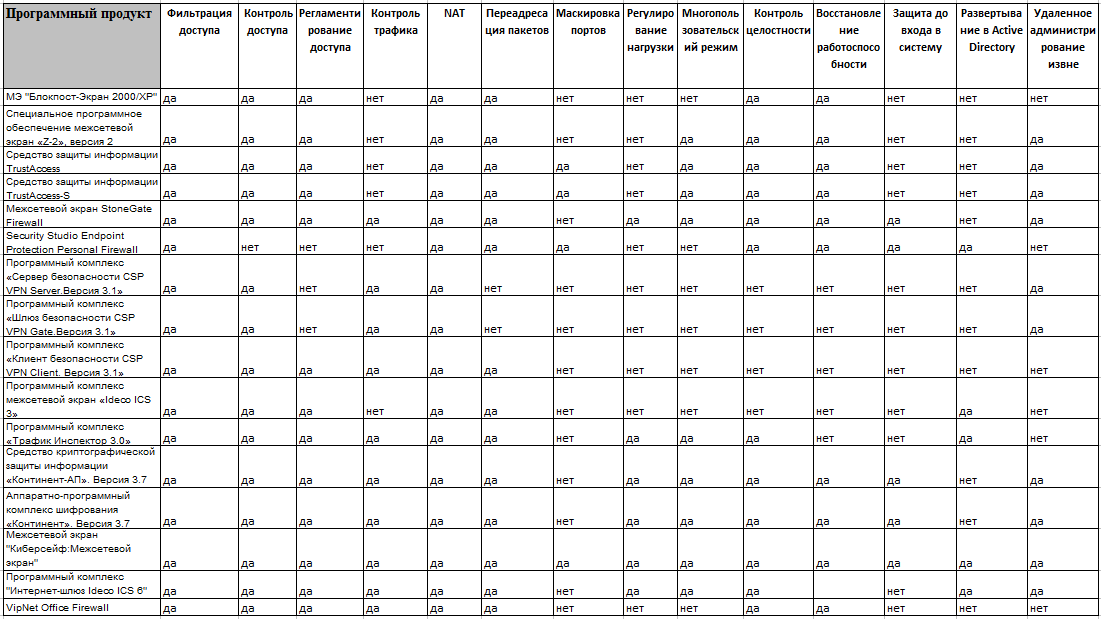

ამ მიმოხილვაში ჩვენ განვიხილავთ ცხრილის 1-ში წარმოდგენილ ფაირვოლებს. ეს ცხრილი გვიჩვენებს firewall-ის სახელს და მის კლასს. ეს ცხრილი განსაკუთრებით გამოგადგებათ პერსონალური მონაცემების დასაცავად პროგრამული უზრუნველყოფის არჩევისას.ცხრილი 1. FSTEC-ის მიერ სერთიფიცირებული firewalls-ის სია

| პროგრამული უზრუნველყოფა | ME კლასი |

| ME "Blockpost-Ekran 2000/ХР" | 4 |

| სპეციალური პროგრამული უზრუნველყოფის firewall "Z-2", ვერსია 2 | 2 |

| TrustAccess ინფორმაციის უსაფრთხოების ინსტრუმენტი | 2 |

| TrustAccess-S ინფორმაციის უსაფრთხოების ინსტრუმენტი | 2 |

| StoneGate Firewall | 2 |

| უსაფრთხოების სტუდიის Endpoint Protection პერსონალური Firewall | 4 |

| პროგრამული კომპლექსი "Security Server CSP VPN Server. Version 3.1" | 3 |

| პროგრამული კომპლექსი "Security Gateway CSP VPN Gate. ვერსია 3.1" | 3 |

| CSP VPN Client უსაფრთხოების კლიენტის პროგრამული პაკეტი. ვერსია 3.1" | 3 |

| Firewall პროგრამული პაკეტი "Ideco ICS 3" | 4 |

| პროგრამული პაკეტი "Traffic Inspector 3.0" | 3 |

| ინფორმაციის კრიპტოგრაფიული დაცვის საშუალება „Continent-AP“. ვერსია 3.7 | 3 |

| Firewall "Cybersafe: Firewall" | 3 |

| პროგრამული კომპლექსი "Internet Gateway Ideco ICS 6" | 3 |

| VipNet Office Firewall | 4 |

ყველა ეს პროგრამული პროდუქტი, FSTEC რეესტრის მიხედვით, სერტიფიცირებულია როგორც firewalls.

რუსეთის FSTEC-ის 2013 წლის 18 თებერვლის №21 ბრძანების თანახმად, პერსონალური მონაცემების დაცვის 1 და 2 დონეების უზრუნველსაყოფად (შემდგომში PD), მინიმუმ 3 კლასის firewalls გამოიყენება 1-ლი ან მე-2 ტიპის საფრთხის რელევანტურობის შემთხვევაში ან საინფორმაციო სისტემის (IS) გაცვლის სისტემის (IS) გაცვლის საფრთხის შემთხვევის და ხანძარსაწინააღმდეგო კლასის საერთაშორისო ინფორმაციის შემთხვევაში. მე-3 ტიპი და IS-სა და ინტერნეტს შორის ურთიერთქმედების ნაკლებობა.

PD უსაფრთხოების მე-3 დონის უზრუნველსაყოფად, შესაფერისია მინიმუმ მე-3 კლასის (ან მე-4 კლასის, თუ მე-3 ტიპის საფრთხეები შესაბამისია და IS არ ურთიერთქმედებს ინტერნეტთან) ფაირვოლები. და უსაფრთხოების მე-4 დონის უზრუნველსაყოფად, შესაფერისია უმარტივესი ბუხარი - არანაკლებ მე-5 კლასის. თუმცა, ისინი ამჟამად არ არის რეგისტრირებული FSTEC რეესტრში. ფაქტობრივად, 1-ელ ცხრილში წარმოდგენილი თითოეული ბუხარი შეიძლება გამოყენებულ იქნას უსაფრთხოების 1-3 დონის უზრუნველსაყოფად, იმ პირობით, რომ არ არსებობს მე-3 ტიპის საფრთხეები და არ არის ინტერაქცია ინტერნეტთან. თუ არსებობს ინტერნეტი, მაშინ გჭირდებათ მინიმუმ 3 კლასის firewall.

Firewall-ის შედარება

Firewall-ებს აქვთ ფუნქციების კონკრეტული ნაკრები. მაშ ვნახოთ, რა ფუნქციებს იძლევა (ან არ იძლევა) ესა თუ ის firewall. ნებისმიერი firewall-ის მთავარი ფუნქციაა პაკეტების ფილტრაცია გარკვეული წესების საფუძველზე. გასაკვირი არ არის, რომ ყველა ბუხარი მხარს უჭერს ამ ფუნქციას.ასევე, ყველა განხილული ბუხარი მხარს უჭერს NAT-ს. მაგრამ არსებობს საკმაოდ სპეციფიკური (მაგრამ არანაკლებ სასარგებლო) ფუნქციები, როგორიცაა პორტის დაფარვა, დატვირთვის დაბალანსება, მუშაობის მრავალ მომხმარებლის რეჟიმი, მთლიანობის კონტროლი, პროგრამის განლაგება ActiveDirectory-ში და დისტანციური ადმინისტრირება გარედან. საკმაოდ მოსახერხებელია, ხედავთ, როდესაც პროგრამა მხარს უჭერს განლაგებას ActiveDirectory-ში - თქვენ არ გჭირდებათ მისი ხელით დაყენება ქსელის ყველა კომპიუტერზე. ასევე მოსახერხებელია, თუ firewall მხარს უჭერს დისტანციურ ადმინისტრირებას გარედან - შეგიძლიათ ქსელის ადმინისტრირება სახლიდან გაუსვლელად, რაც შესაბამისი იქნება ადმინისტრატორებისთვის, რომლებიც მიჩვეულნი არიან თავიანთი ფუნქციების დისტანციურად შესრულებას.

შეიძლება მკითხველს გაუკვირდეს, რომ ActiveDirectory-ის განლაგება არ არის მხარდაჭერილი 1-ელ ცხრილში ნაჩვენები მრავალი ბუხარი, და იგივე შეიძლება ითქვას სხვა ფუნქციებზე, როგორიცაა დატვირთვის შემცირება და პორტის მასკარადირება. იმისათვის, რომ არ აღვწეროთ, რომელი ბუხარი მხარს უჭერს კონკრეტულ ფუნქციას, ჩვენ შევასრულეთ მათი მახასიათებლები ცხრილში 2.

ცხრილი 2. Firewall-ის შესაძლებლობები

როგორ შევადაროთ firewalls?

Firewall-ის მთავარი ამოცანა პერსონალური მონაცემების დაცვაში არის ISPD-ის დაცვა. ამიტომ, ადმინისტრატორს ხშირად არ აინტერესებს, რა დამატებითი ფუნქციები ექნება Firewall-ს. მისთვის მნიშვნელოვანია შემდეგი ფაქტორები:- დაცვის დრო. ცხადია, რაც მალე მით უკეთესი.

- გამოყენების სიმარტივე. ყველა ბუხარი არ არის თანაბრად მოსახერხებელი, რაც ნაჩვენები იქნება მიმოხილვაში.

- ფასი. ხშირად ფინანსური მხარე გადამწყვეტია.

- Მიტანის დრო. ხშირად მიწოდების დრო სასურველს ტოვებს და ახლავე გჭირდებათ თქვენი მონაცემების დაცვა.

ყველა firewalls-ის უსაფრთხოება დაახლოებით ერთნაირია, წინააღმდეგ შემთხვევაში მათ სერთიფიკატი არ ექნებოდათ.

Firewalls მიმოხილვაში

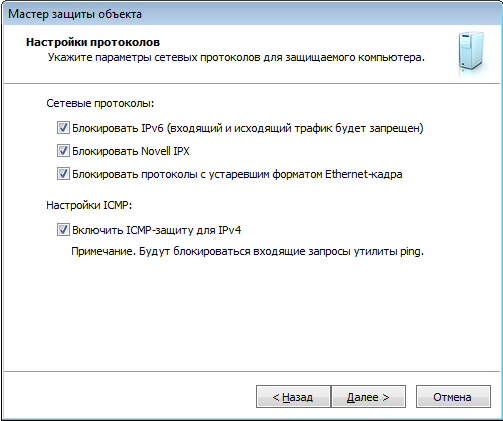

შემდეგი, ჩვენ შევადარებთ სამ ბუხარს - VipNet Office Firewall, Cybersafe Firewall და TrustAccess.Firewall TrustAccess- არის განაწილებული firewall ცენტრალიზებული მენეჯმენტით, შექმნილია სერვერების და სამუშაო სადგურების დასაცავად არაავტორიზებული წვდომისგან, ქსელის წვდომის დელიმიტაციისთვის საწარმოს IS-ზე.

კიბერუსაფრთხო Firewall- მძლავრი firewall, რომელიც შექმნილია კომპიუტერული სისტემებისა და ადგილობრივი ქსელების დასაცავად გარე მავნე გავლენისგან.

ViPNet Office Firewall 4.1- პროგრამული უზრუნველყოფის კედელი, რომელიც შექმნილია ტრაფიკისა და ტრაფიკის კონვერტაციის (NAT) კონტროლისა და მართვისთვის ლოკალური ქსელების სეგმენტებს შორის მათი ურთიერთქმედების დროს, აგრეთვე ადგილობრივი ქსელის კვანძების ურთიერთქმედებისას საჯარო ქსელის რესურსებთან.

ISPD დაცვის დრო

რა არის ISPD დაცვის დრო? სინამდვილეში, ეს არის დრო, როდესაც აპლიკაცია განლაგდება ქსელის ყველა კომპიუტერზე და წესების დაყენების დრო. ეს უკანასკნელი დამოკიდებულია firewall-ის გამოყენების მარტივობაზე, მაგრამ პირველი დამოკიდებულია მისი სამონტაჟო პაკეტის ვარგისიანობაზე ცენტრალიზებული ინსტალაციისთვის.სამივე ბუხარი ნაწილდება MSI პაკეტების სახით, რაც ნიშნავს, რომ თქვენ შეგიძლიათ გამოიყენოთ ActiveDirectory Deployment Tools მათი ცენტრალურად ინსტალაციისთვის. როგორც ჩანს, ყველაფერი მარტივია. მაგრამ პრაქტიკაში გამოდის, რომ ეს ასე არ არის.

საწარმო, როგორც წესი, იყენებს firewalls-ის ცენტრალიზებულ მართვას. და ეს ნიშნავს, რომ Firewall-ის მართვის სერვერი დაინსტალირებულია ზოგიერთ კომპიუტერზე, ხოლო კლიენტის პროგრამები ან, როგორც მათ ასევე უწოდებენ აგენტებს, დაინსტალირებულია დანარჩენზე. მთელი პრობლემა ის არის, რომ აგენტის დაყენებისას საჭიროა გარკვეული პარამეტრების დაყენება - მინიმუმ მართვის სერვერის IP მისამართი და შესაძლოა პაროლიც და ა.შ.

ამიტომ, მაშინაც კი, თუ თქვენ განათავსებთ MSI ფაილებს ქსელის ყველა კომპიუტერზე, თქვენ მაინც მოგიწევთ მათი ხელით კონფიგურაცია. და ეს არ იქნება ძალიან სასურველი, იმის გათვალისწინებით, რომ ქსელი დიდია. მაშინაც კი, თუ თქვენ გაქვთ მხოლოდ 50 კომპიუტერი, უბრალოდ იფიქრეთ ამაზე - გადადით თითოეულ კომპიუტერზე და დააყენეთ იგი.

როგორ მოვაგვაროთ პრობლემა? და პრობლემის მოგვარება შესაძლებელია ტრანსფორმაციის ფაილის შექმნით (MST ფაილი), რომელიც ასევე ცნობილია როგორც საპასუხო ფაილი, MSI ფაილისთვის. მაგრამ არც VipNet Office Firewall-ს და არც TrustAccess-ს არ შეუძლია ამის გაკეთება. სწორედ ამიტომ, სხვათა შორის, ცხრილი 2 მიუთითებს, რომ არ არსებობს Active Directory-ის განლაგების მხარდაჭერა. შესაძლებელია ამ პროგრამების განთავსება დომენში, მაგრამ საჭიროა ადმინისტრატორის ხელით მუშაობა.

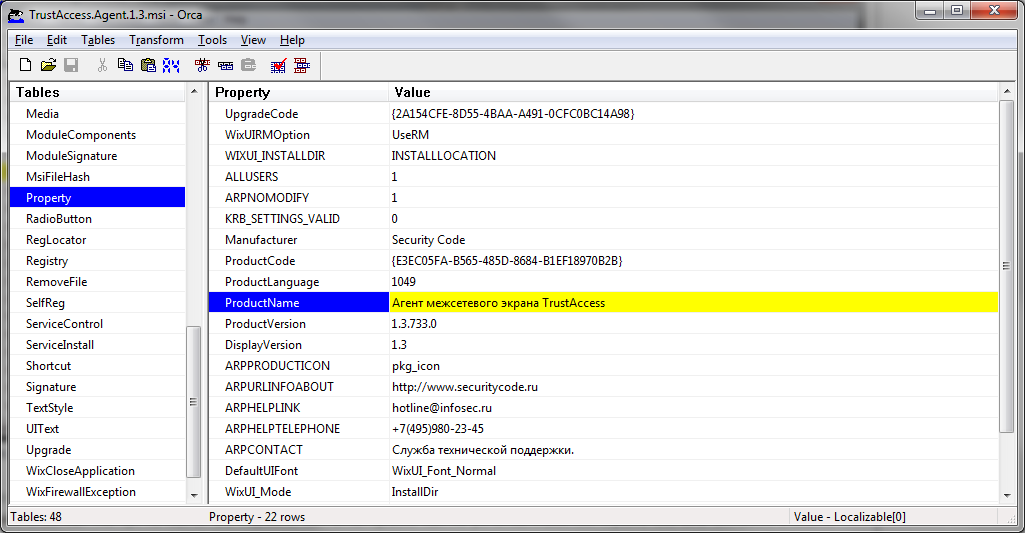

რა თქმა უნდა, ადმინისტრატორს შეუძლია გამოიყენოს რედაქტორები, როგორიცაა Orca MST ფაილის შესაქმნელად.

ბრინჯი. 1. რედაქტორი ორკა. ვცდილობთ შევქმნათ MST ფაილი TrustAccess.Agent.1.3.msi-სთვის

მაგრამ მართლა ფიქრობთ, რომ ყველაფერი ასე მარტივია? გახსენით MSI ფაილი Orca-ში, შეცვალეთ რამდენიმე პარამეტრი და მიიღეთ მზა პასუხის ფაილი? იქ არ იყო! ჯერ ერთი, თავად Orca უბრალოდ არ არის დაინსტალირებული. თქვენ უნდა ჩამოტვირთოთ Windows Installer SDK, ამოიღოთ orca.msi მისგან 7-Zip-ის გამოყენებით და დააინსტალიროთ. იცოდით ამის შესახებ? თუ არა, მაშინ ჩათვალეთ, რომ 15 წუთი დახარჯეთ საჭირო ინფორმაციის მოსაძებნად, პროგრამული უზრუნველყოფის ჩამოტვირთვასა და რედაქტორის ინსტალაციაში. მაგრამ ყველა ტანჯვა ამით არ მთავრდება. MSI ფაილს ბევრი ვარიანტი აქვს. შეხედე ლეღვს. 1 - ეს მხოლოდ Property ჯგუფის პარამეტრებია. რომელი შევცვალო სერვერის IP მისამართის მითითებისთვის? Შენ იცი? თუ არა, მაშინ თქვენ გაქვთ ორი ვარიანტი: ან ხელით დააკონფიგურიროთ თითოეული კომპიუტერი ან დაუკავშირდით დეველოპერს, დაელოდეთ პასუხს და ა.შ. იმის გათვალისწინებით, რომ დეველოპერებს ზოგჯერ საკმაოდ დიდი დრო სჭირდებათ რეაგირებისთვის, პროგრამის განლაგების რეალური დრო დამოკიდებულია მხოლოდ კომპიუტერებს შორის თქვენი მოძრაობის სიჩქარეზე. კარგად, თუ წინასწარ დააინსტალირეთ დისტანციური მართვის ინსტრუმენტი - მაშინ განლაგება უფრო სწრაფი იქნება.

Cybersafe Firewall დამოუკიდებლად ქმნის MST ფაილს, თქვენ უბრალოდ უნდა დააინსტალიროთ იგი ერთ კომპიუტერზე, მიიღოთ სასურველი MST ფაილი და მიუთითოთ ის ჯგუფურ პოლიტიკაში. ამის შესახებ შეგიძლიათ წაიკითხოთ სტატიაში „ინფორმაციული სისტემების დელიმიტაცია პერსონალური მონაცემების დაცვაში“. დაახლოებით ნახევარი საათის განმავლობაში (ან კიდევ უფრო ნაკლები) შეგიძლიათ განათავსოთ firewall ქსელის ყველა კომპიუტერზე.

ამიტომ Cybersafe Firewall-ს 5-ის რეიტინგი აქვს, ხოლო მისი კონკურენტები - 3-ს (მადლობა, ინსტალერები მაინც MSI ფორმატშია და არა .exe).

| პროდუქტი | შეფასება |

| VipNet Office Firewall | |

| კიბერუსაფრთხო Firewall | |

| Trust Access |

გამოყენების სიმარტივე

Firewall არ არის სიტყვების პროცესორი. ეს არის საკმაოდ სპეციფიკური პროგრამული პროდუქტი, რომლის გამოყენება დაყვანილია პრინციპით "ინსტალაცია, კონფიგურაცია, დავიწყება". ერთის მხრივ, გამოყენებადობა მეორეხარისხოვანი ფაქტორია. მაგალითად, iptables Linux-ზე არ არის მოსახერხებელი, მაგრამ გამოიყენება? მეორეს მხრივ, რაც უფრო მოსახერხებელია firewall, მით უფრო სწრაფად იქნება შესაძლებელი ISPD-ის დაცვა და მისი ადმინისტრაციისთვის გარკვეული ფუნქციების შესრულება.კარგად, ვნახოთ, რამდენად მოსახერხებელია განხილული firewalls ISPD-ის შექმნისა და დაცვის პროცესში.

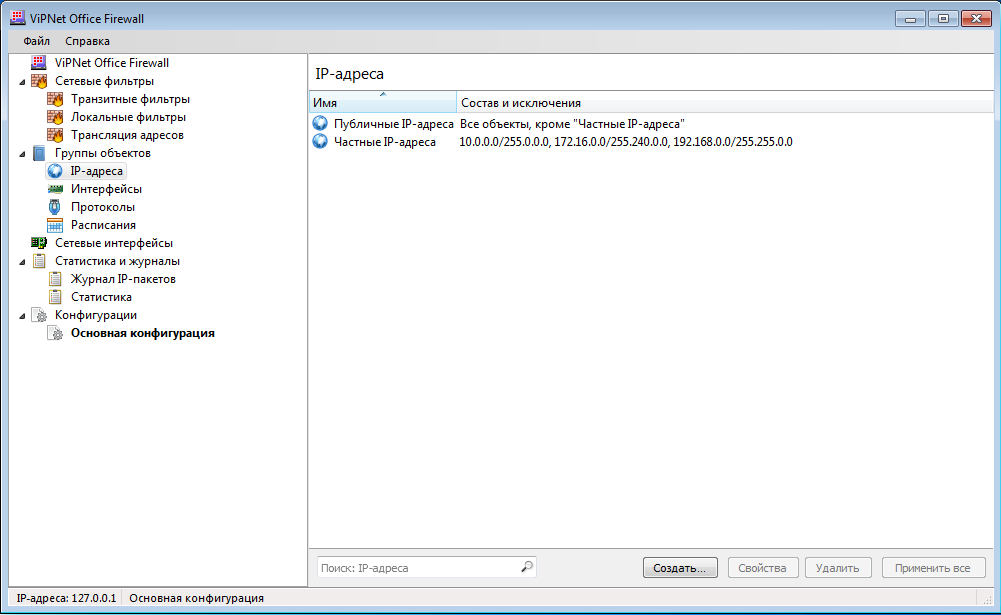

ჩვენ დავიწყებთ VipNet Office Firewall-ით, რომელიც, ჩვენი აზრით, არც თუ ისე მოსახერხებელია. თქვენ შეგიძლიათ აირჩიოთ კომპიუტერები ჯგუფებად მხოლოდ IP მისამართებით (ნახ. 2). სხვა სიტყვებით რომ ვთქვათ, არსებობს კავშირი IP მისამართებთან და თქვენ უნდა გამოყოთ სხვადასხვა ISPD სხვადასხვა ქვექსელზე, ან დაყოთ ერთი ქვექსელი IP მისამართების დიაპაზონებად. მაგალითად, არსებობს სამი ISPD: მენეჯმენტი, ბუღალტერია, IT. თქვენ უნდა დააკონფიგურიროთ DHCP სერვერი ისე, რომ მართვის ჯგუფის კომპიუტერებს მიეცეს IP მისამართები დიაპაზონიდან 192.168.1.10 - 192.168.1.20, Accounting 192.168.1.21 - 192.168.1.31 და ა.შ. ეს არ არის ძალიან მოსახერხებელი. სწორედ ამისთვის ჩამოეჭრება ერთი ქულა VipNet Office Firewall-ს.

ბრინჯი. 2. კომპიუტერების ჯგუფების შექმნისას არსებობს IP მისამართის მკაფიო კავშირი

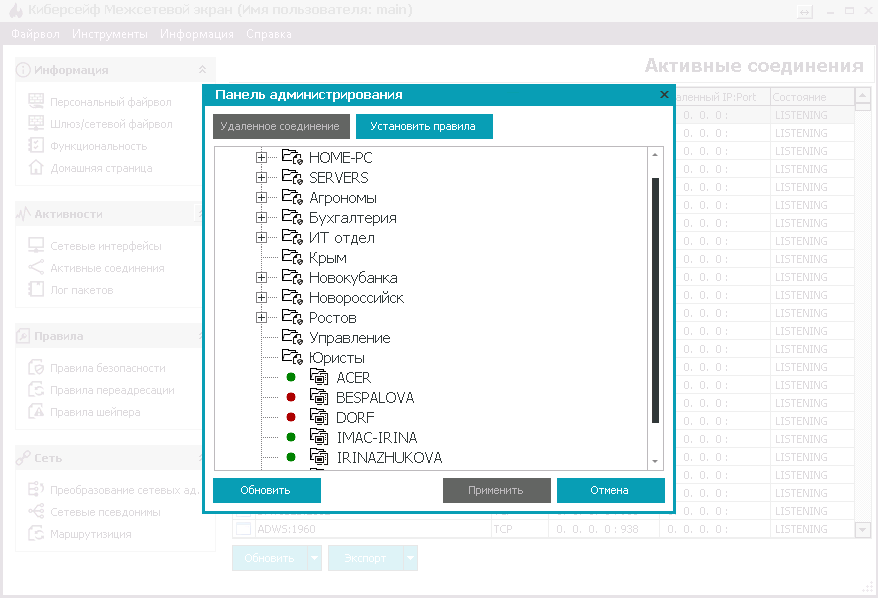

პირიქით, Cybersafe firewall-ში არ არის სავალდებულო IP მისამართი. კომპიუტერები, რომლებიც ჯგუფის ნაწილია, შეიძლება იყოს სხვადასხვა ქვექსელზე, ერთი და იმავე ქვექსელის სხვადასხვა დიაპაზონში და ქსელის გარეთაც კი. შეხედე ლეღვს. 3. კომპანიის ფილიალები განლაგებულია სხვადასხვა ქალაქში (როსტოვი, ნოვოროსიისკი და სხვ.). ჯგუფების შექმნა ძალიან მარტივია - უბრალოდ გადაიტანეთ კომპიუტერის სახელები სასურველ ჯგუფში და დააჭირეთ ღილაკს მიმართეთ. ამის შემდეგ შეგიძლიათ დააჭიროთ ღილაკს დააწესეთ წესებითითოეული ჯგუფისთვის დამახასიათებელი წესების ჩამოყალიბება.

ბრინჯი. 3. მართეთ ჯგუფები Cybersafe Firewall-ში

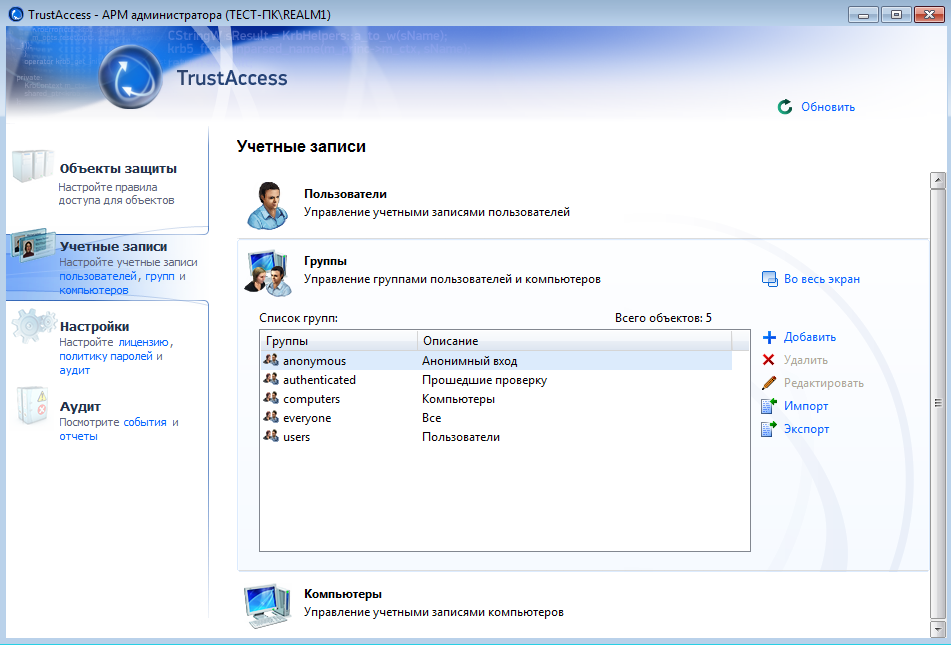

რაც შეეხება TrustAccess-ს, უნდა აღინიშნოს მჭიდრო ინტეგრაცია თავად სისტემასთან. უკვე შექმნილი სისტემის მომხმარებლებისა და კომპიუტერული ჯგუფები იმპორტირებულია firewall-ის კონფიგურაციაში, რაც აადვილებს firewall-ის მართვას ActiveDirectory გარემოში. თქვენ არ შეგიძლიათ შექმნათ ISDN თავად firewall-ში, მაგრამ გამოიყენოთ არსებული კომპიუტერული ჯგუფები Active Directory დომენში.

ბრინჯი. 4. მომხმარებელთა ჯგუფები და კომპიუტერები (TrustAccess)

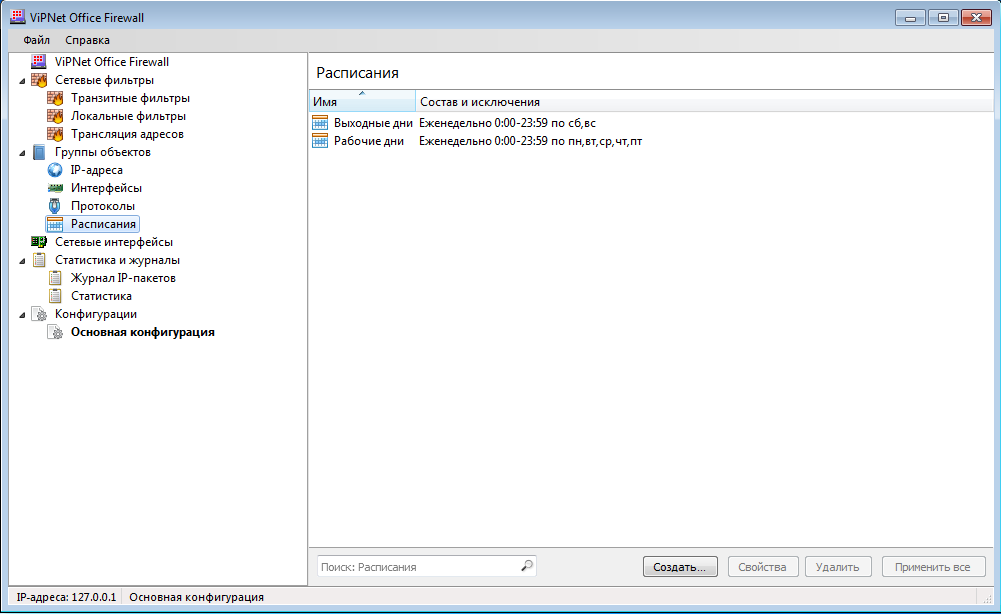

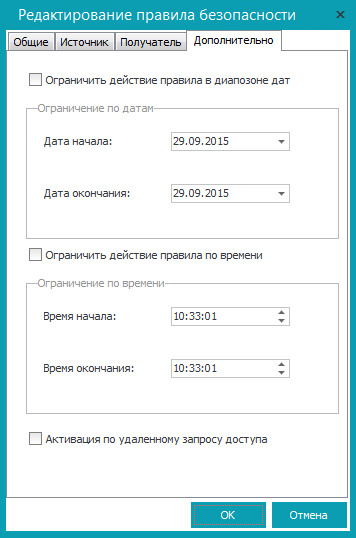

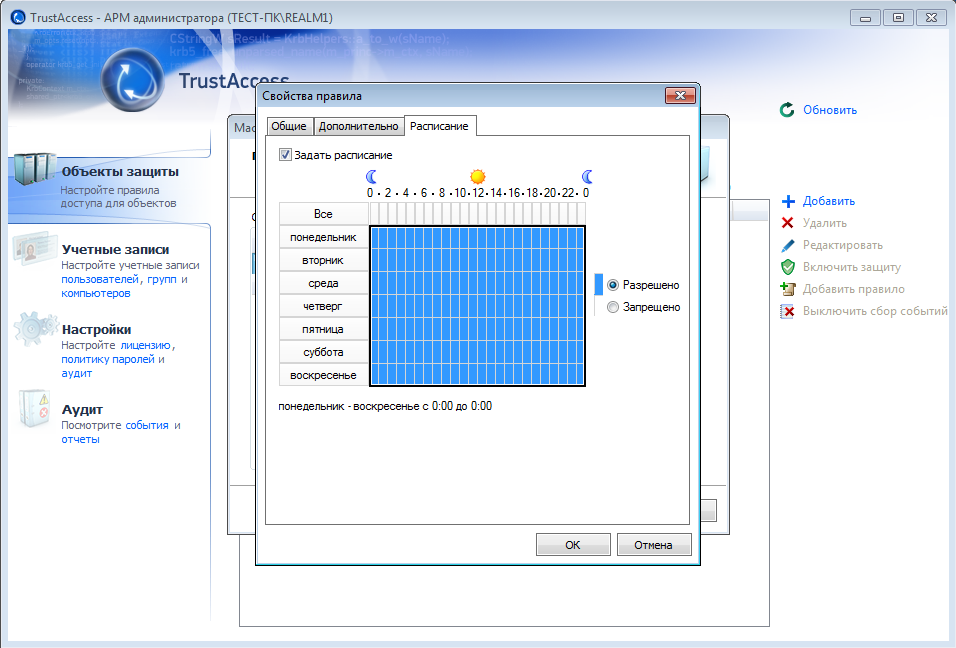

სამივე ბუხარი საშუალებას გაძლევთ შექმნათ ეგრეთ წოდებული გრაფიკები, რომლის წყალობითაც ადმინისტრატორს შეუძლია დააკონფიგურიროს პაკეტების გავლა გრაფიკზე, მაგალითად, უარი თქვას ინტერნეტზე წვდომაზე სამუშაო საათების შემდეგ. VipNet Office Firewall-ში განრიგი იქმნება განყოფილებაში განრიგი(ნახ. 5), ხოლო CyberSafe Firewall-ში, წესის მუშაობის დრო დგინდება თავად წესის განსაზღვრისას (ნახ. 6).

ბრინჯი. 5. განრიგი VipNet Office Firewall-ში

ბრინჯი. 6. წესების მუშაობის დრო Cybersafe Firewall-ში

ბრინჯი. 7. განრიგი TrustAccess-ში

სამივე ბუხარი უზრუნველყოფს ძალიან მოსახერხებელ ინსტრუმენტებს თავად წესების შესაქმნელად. და TrustAccess ასევე უზრუნველყოფს წესების შექმნის მოსახერხებელ ოსტატს.

ბრინჯი. 8. შექმენით წესი TrustAccess-ში

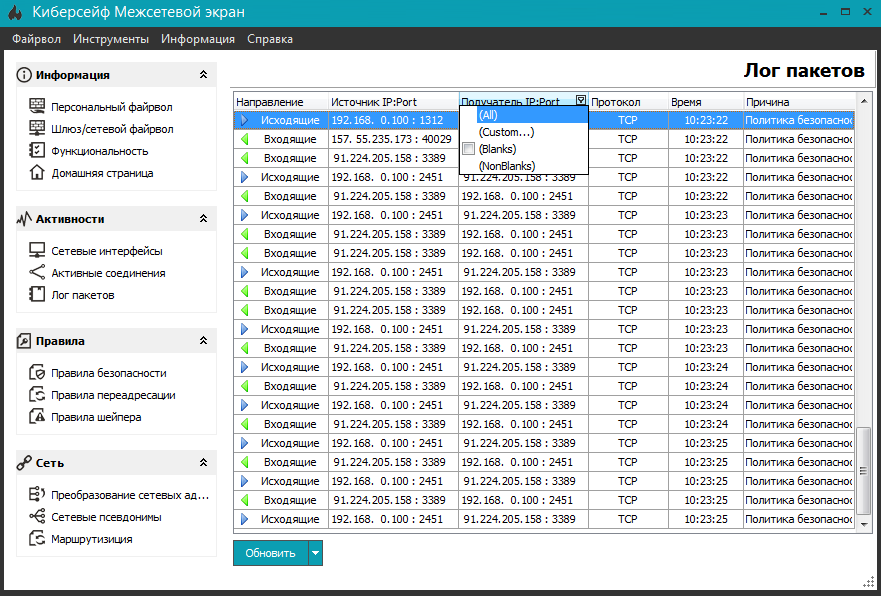

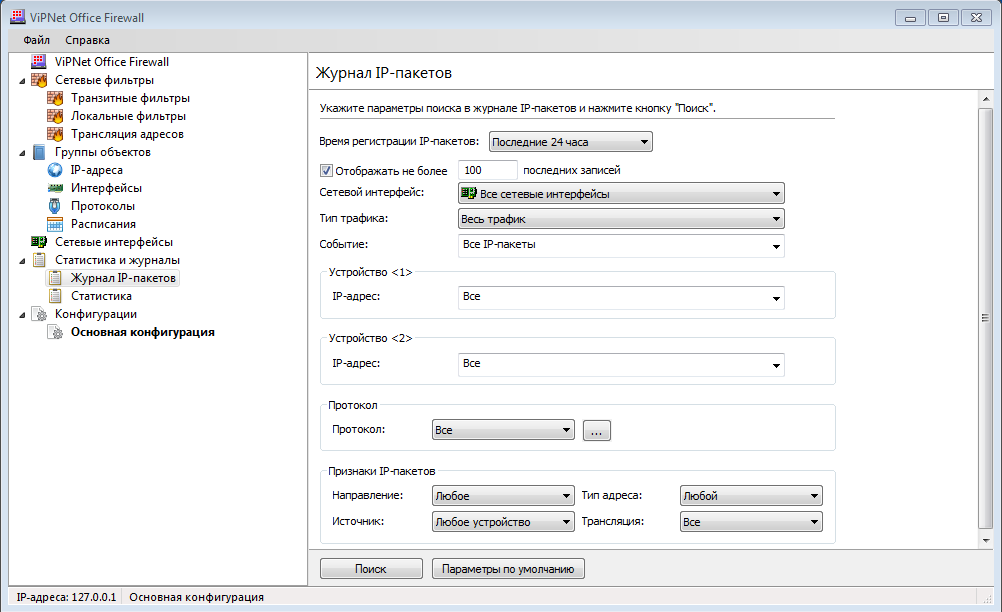

მოდით, გადავხედოთ კიდევ ერთ ფუნქციას - ანგარიშების მოპოვების ინსტრუმენტებს ( ჟურნალები, ჟურნალები). TrustAccess-ში, მოვლენების შესახებ მოხსენებებისა და ინფორმაციის შესაგროვებლად, თქვენ უნდა დააინსტალიროთ ივენთების სერვერი (EventServer) და ანგარიშის სერვერი (ReportServer). არა ის, რომ ეს არის ხარვეზი, არამედ მახასიათებელი („მახასიათებელი“, როგორც ბილ გეითსმა თქვა) ამ ფეიერვოლისთვის. რაც შეეხება Cybersafe-სა და VipNet Office-ის ფეიერვალებს, ორივე ბუხარი უზრუნველყოფს მოსახერხებელი ინსტრუმენტებს IP პაკეტის ჟურნალის სანახავად. ერთადერთი განსხვავება ისაა, რომ Cybersafe Firewall ჯერ აჩვენებს ყველა პაკეტს და თქვენ შეგიძლიათ გაფილტროთ ისინი, რაც გჭირდებათ ცხრილის სათაურში ჩაშენებული ფილტრის გამოყენებით (ნახ. 9). ხოლო VipNet Office Firewall-ში ჯერ უნდა დააინსტალიროთ ფილტრები და შემდეგ ნახოთ შედეგი.

ბრინჯი. 9. IP პაკეტის ჟურნალის მართვა Cybersafe Firewall-ში

ბრინჯი. 10. IP პაკეტის ჟურნალის მენეჯმენტი VipNet Office Firewall-ში

მე მომიწია Cybersafe firewall-დან 0,5 ქულის გამოკლება ჟურნალის Excel-ში ან HTML-ში ექსპორტის ფუნქციის არარსებობის გამო. ფუნქცია შორს არის კრიტიკულისგან, მაგრამ ზოგჯერ სასარგებლოა ჟურნალიდან რამდენიმე ხაზის უბრალოდ და სწრაფად ექსპორტირება, მაგალითად, ბრიფინგისთვის.

ასე რომ, ამ განყოფილების შედეგები:

| პროდუქტი | შეფასება |

| VipNet Office Firewall | |

| კიბერუსაფრთხო Firewall | |

| Trust Access |

ფასი

უბრალოდ შეუძლებელია საკითხის ფინანსური მხარის გვერდის ავლით, რადგან ხშირად ის გადამწყვეტი ხდება კონკრეტული პროდუქტის არჩევისას. ამრიგად, ერთი ViPNet Office Firewall 4.1 ლიცენზიის ღირებულება (1 წლიანი ლიცენზია 1 კომპიუტერზე) არის 15,710 რუბლი. ხოლო 1 სერვერისა და 5 TrustAccess სამუშაო სადგურის ლიცენზიის ღირებულება ეღირება 23,925 რუბლი. ამ პროგრამული პროდუქტების ღირებულებით, შეგიძლიათ იპოვოთ ბმულები სტატიის ბოლოს.დაიმახსოვრე ეს ორი რიცხვი 15710 r. ერთი კომპიუტერისთვის (წელიწადში) და 23,925 რუბლი. 1 სერვერზე და 5 კომპიუტერზე (წელიწადში). ახლა კი ყურადღება: ამ ფულისთვის შეგიძლიათ შეიძინოთ ლიცენზია 25 კვანძისთვის Cybersafe Firewall (15178 რუბლი) ან დაამატოთ ცოტა და ეს საკმარისი იქნება ლიცენზიისთვის 50 კვანძისთვის (24025 რუბლი). მაგრამ ყველაზე მნიშვნელოვანი ამ პროდუქტის ღირებულება არ არის. მთავარია ლიცენზიის მოქმედების ვადა და ტექნიკური მხარდაჭერა. Cybersafe Firewall-ის ლიცენზია - ვადის გასვლის გარეშე, ასევე ტექნიკური მხარდაჭერა. ანუ იხდით ერთხელ და იღებთ პროგრამულ პროდუქტს უვადოდ ლიცენზიით და ტექნიკური მხარდაჭერით.

| პროდუქტი | შეფასება |

| VipNet Office Firewall | |

| კიბერუსაფრთხო Firewall | |

| Trust Access |

Მიტანის დრო

ჩვენი გამოცდილებიდან გამომდინარე, VipNet Office Firewall-ის მიწოდების დრო შეადგენს დაახლოებით 2-3 კვირას Infotex OJSC-ში მიმართვის შემდეგ. მართალი გითხრათ, ეს საკმაოდ დიდი დროა, იმის გათვალისწინებით, რომ პროგრამული პროდუქტის შეძენა ხდება და არა PACK.TrustAccess მიწოდების დრო, Softline-ის საშუალებით შეკვეთის შემთხვევაში, არის 1 დღიდან. უფრო რეალისტური ვადა არის 3 დღე, Softline-ის გარკვეული შეფერხების გათვალისწინებით. მიუხედავად იმისა, რომ მათ შეუძლიათ მიწოდება 1 დღეში, ეს ყველაფერი დამოკიდებულია Softline-ის დატვირთვაზე. ისევ და ისევ, ეს არის პირადი გამოცდილება, კონკრეტული მომხმარებლისთვის რეალური დრო შეიძლება განსხვავდებოდეს. მაგრამ ნებისმიერ შემთხვევაში, მიწოდების დრო საკმაოდ მოკლეა, რაც უნდა აღინიშნოს.

რაც შეეხება CyberSafe Firewall-ის პროგრამულ პროდუქტს, მწარმოებელი გარანტიას იძლევა ელექტრონული ვერსიის მიწოდებას გადახდიდან 15 წუთში.

| პროდუქტი | შეფასება |

| VipNet Office Firewall | |

| კიბერუსაფრთხო Firewall | |

| Trust Access |

რა ავირჩიოთ?

თუ თქვენ ყურადღებას გაამახვილებთ მხოლოდ პროდუქტის ღირებულებაზე და ტექნიკურ მხარდაჭერაზე, მაშინ არჩევანი აშკარაა - Cybersafe Firewall. კიბერუსაფრთხო Firewall-ს აქვს ოპტიმალური ფუნქციონალურობა/ფასის თანაფარდობა. მეორეს მხრივ, თუ თქვენ გჭირდებათ საიდუმლო ქსელის მხარდაჭერა, მაშინ უნდა მიხედოთ TrustAccess-ს. მაგრამ ჩვენ შეგვიძლია მხოლოდ გირჩიოთ VipNet Office Firewall, როგორც კარგი პირადი firewall, მაგრამ ამ მიზნებისათვის არსებობს მრავალი სხვა და, უფრო მეტიც, უფასო გადაწყვეტილებები.ექსპერტების მიერ განხილული

ინტეგრატორი კომპანია DORF LLC