Ang layunin ng artikulong ito ay ihambing ang mga sertipikadong firewall na maaaring magamit upang protektahan ang IPDN. Isinasaalang-alang lamang ng pagsusuri ang mga sertipikadong produkto ng software, ang listahan ng kung saan ay pinagsama-sama mula sa rehistro ng FSTEC ng Russia.

Pagpili ng firewall para sa isang tiyak na antas ng proteksyon ng personal na data

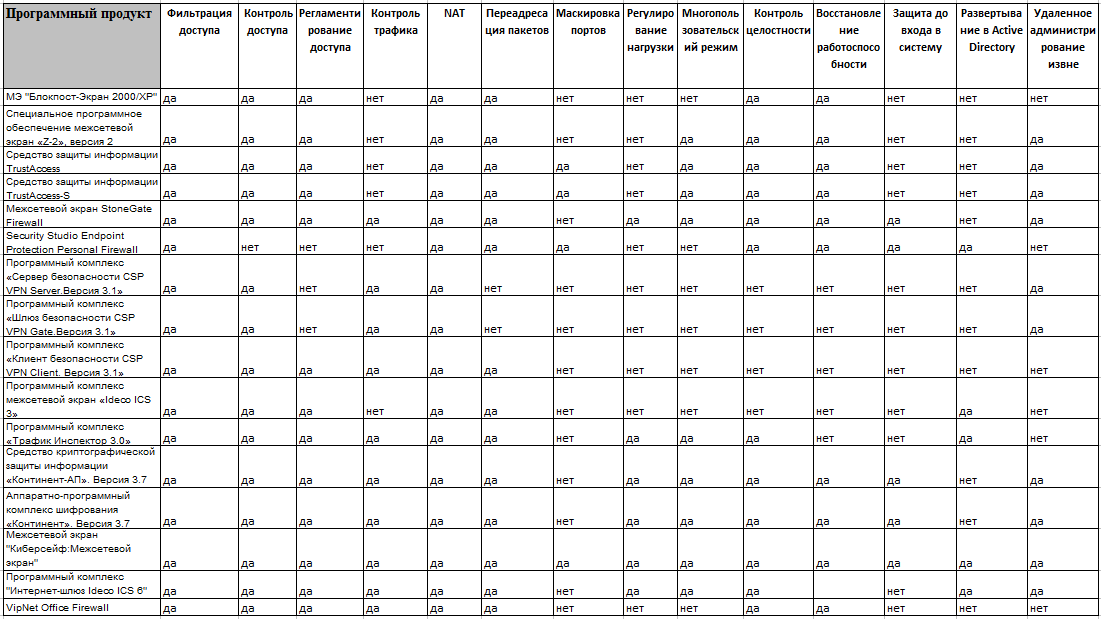

Sa pagsusuri na ito, isasaalang-alang namin ang mga firewall na ipinakita sa Talahanayan 1. Isinasaad ng talahanayang ito ang pangalan ng firewall at ang klase nito. Ang talahanayang ito ay lalong magiging kapaki-pakinabang kapag pumipili ng software upang protektahan ang personal na data.Talahanayan 1. Listahan ng mga firewall na pinatunayan ng FSTEC

| Software | ME class |

| AKO "Blokpost-Ekran 2000/HR" | 4 |

| Espesyal na software firewall "Z-2", bersyon 2 | 2 |

| Tool sa seguridad ng impormasyon ng TrustAccess | 2 |

| Tool sa seguridad ng impormasyon ng TrustAccess-S | 2 |

| Firewall StoneGate Firewall | 2 |

| Personal na Firewall ng Proteksyon sa Endpoint ng Security Studio | 4 |

| Software package na "Security Server CSP VPN Server. Bersyon 3.1" | 3 |

| Software package na "Security Gateway CSP VPN Gate.Version 3.1" | 3 |

| Software package na “Security Client CSP VPN Client. Bersyon 3.1" | 3 |

| Pakete ng software ng firewall na “Ideco ICS 3” | 4 |

| Software package na "Traffic Inspector 3.0" | 3 |

| Cryptographic information protection tool na “Continent-AP”. Bersyon 3.7 | 3 |

| Firewall "Cybersafe: Firewall" | 3 |

| Software package na “Internet gateway Ideco ICS 6” | 3 |

| VipNet Office Firewall | 4 |

Ang lahat ng mga produktong ito ng software, ayon sa FSTEC registry, ay sertipikado bilang mga firewall.

Ayon sa utos ng FSTEC ng Russia No. 21 na may petsang Pebrero 18, 2013, upang matiyak ang antas 1 at 2 ng seguridad ng personal na data (mula dito ay tinutukoy bilang PD), ang mga firewall ng hindi bababa sa klase 3 ay ginagamit sa kaso ng kaugnayan ng mga pagbabanta ng ika-1 o ika-2 uri o pakikipag-ugnayan ng sistema ng impormasyon (IS) ) sa mga internasyonal na network ng pagpapalitan ng impormasyon at mga firewall ng hindi bababa sa klase 4 sa kaso ng kaugnayan ng mga uri 3 na banta at ang kawalan ng pakikipag-ugnayan sa pagitan ng sistema ng impormasyon at Internet .

Upang matiyak ang antas 3 ng seguridad ng personal na data, ang mga firewall ng hindi bababa sa klase 3 (o klase 4, kung ang mga banta ng uri 3 ay may kaugnayan at walang pakikipag-ugnayan sa pagitan ng sistema ng impormasyon at ng Internet) ay angkop. At upang matiyak ang antas 4 na seguridad, ang pinakasimpleng mga firewall ay angkop - hindi bababa sa klase 5. Ang mga ito, gayunpaman, ay kasalukuyang hindi nakarehistro sa rehistro ng FSTEC. Sa katunayan, ang bawat isa sa mga firewall na ipinakita sa Talahanayan 1 ay maaaring gamitin upang magbigay ng 1-3 antas ng seguridad, sa kondisyon na walang Type 3 na banta at walang pakikipag-ugnayan sa Internet. Kung mayroong koneksyon sa Internet, kailangan mo ng firewall ng hindi bababa sa klase 3.

Paghahambing ng mga firewall

Ang mga firewall ay may partikular na hanay ng mga function. Kaya tingnan natin kung anong mga function ang ibinibigay nito o ang firewall na iyon (o hindi ibinibigay). Ang pangunahing function ng anumang firewall ay packet filtering batay sa isang partikular na hanay ng mga panuntunan. Hindi nakakagulat, sinusuportahan ng lahat ng firewall ang feature na ito.Gayundin, lahat ng nasuri na firewall ay sumusuporta sa NAT. Ngunit may mga tiyak na (ngunit hindi gaanong kapaki-pakinabang) na mga pag-andar, halimbawa, port masking, regulasyon ng pagkarga, multi-user operating mode, kontrol ng integridad, pag-deploy ng programa sa ActiveDirectory at malayong pangangasiwa mula sa labas. Medyo maginhawa, nakikita mo, kapag sinusuportahan ng isang programa ang pag-deploy sa ActiveDirectory - hindi mo kailangang manu-manong i-install ito sa bawat computer sa network. Maginhawa rin kung sinusuportahan ng firewall ang malayuang pangangasiwa mula sa labas - maaari mong pangasiwaan ang network nang hindi umaalis sa bahay, na magiging mahalaga para sa mga administrador na nakasanayan na gawin ang kanilang mga function nang malayuan.

Maaaring mabigla ang mambabasa na marami sa mga firewall na nakalista sa Talahanayan 1 ay hindi sumusuporta sa mga pag-deploy ng ActiveDirectory, at ganoon din ang masasabi para sa iba pang mga tampok tulad ng load throttling at port masquerading. Upang hindi mailarawan kung aling firewall ang sumusuporta dito o sa function na iyon, na-systematize namin ang kanilang mga katangian sa Talahanayan 2.

Talahanayan 2. Mga kakayahan sa firewall

Paano natin ihahambing ang mga firewall?

Ang pangunahing gawain ng mga firewall kapag nagpoprotekta sa personal na data ay protektahan ang ISPD. Samakatuwid, madalas na walang pakialam ang administrator kung anong mga karagdagang function ang magkakaroon ng firewall. Ang mga sumusunod na kadahilanan ay mahalaga sa kanya:- Oras ng proteksyon. Malinaw dito na ang mas mabilis ay mas mabuti.

- Dali ng paggamit. Hindi lahat ng firewall ay pantay na maginhawa, tulad ng ipapakita sa pagsusuri.

- Presyo. Kadalasan ang pinansiyal na bahagi ay mapagpasyahan.

- Oras ng paghatid. Kadalasan ang oras ng paghahatid ay nag-iiwan ng maraming nais, at ang data ay kailangang protektahan ngayon.

Ang lahat ng mga firewall ay may humigit-kumulang na parehong seguridad, kung hindi, hindi sila magkakaroon ng sertipiko.

Sinusuri ang mga firewall

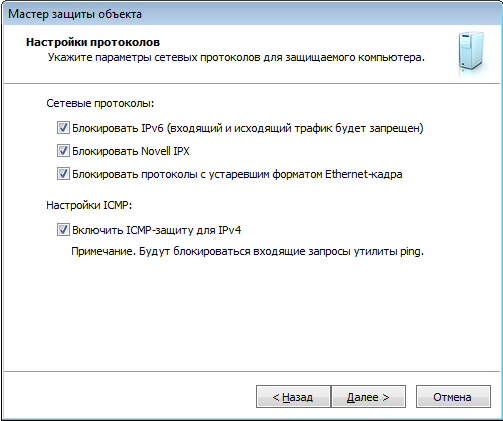

Susunod na ihahambing namin ang tatlong firewall - VipNet Office Firewall, Cybersafe Firewall at TrustAccess.TrustAccess Firewall ay isang distributed firewall na may sentralisadong pamamahala, na idinisenyo upang protektahan ang mga server at workstation mula sa hindi awtorisadong pag-access at limitahan ang pag-access ng network sa mga sistema ng impormasyon ng enterprise.

Cybersafe Firewall- isang malakas na firewall na idinisenyo upang protektahan ang mga computer system at lokal na network mula sa mga panlabas na malisyosong impluwensya.

ViPNet Office Firewall 4.1- isang software firewall na idinisenyo upang kontrolin at pamahalaan ang trapiko at pagbabago ng trapiko (NAT) sa pagitan ng mga segment ng lokal na network sa panahon ng kanilang pakikipag-ugnayan, gayundin sa panahon ng pakikipag-ugnayan ng mga lokal na node ng network sa mga mapagkukunan ng pampublikong network.

Oras ng proteksyon ng ISPD

Ano ang oras ng proteksyon ng ISPD? Mahalaga, ito ang oras na kinakailangan upang i-deploy ang program sa lahat ng mga computer sa network at ang oras upang i-configure ang mga panuntunan. Ang huli ay nakasalalay sa kadalian ng paggamit ng firewall, ngunit ang una ay nakasalalay sa pagiging angkop ng pakete ng pag-install nito para sa sentralisadong pag-install.Ang lahat ng tatlong firewall ay ibinahagi bilang mga pakete ng MSI, na nangangahulugang maaari mong gamitin ang mga tool sa pag-deploy ng ActiveDirectory upang i-install ang mga ito sa gitna. Mukhang simple lang ang lahat. Ngunit sa pagsasagawa, lumalabas na hindi ito ang kaso.

Karaniwang gumagamit ang isang negosyo ng sentralisadong pamamahala ng firewall. Nangangahulugan ito na ang isang server ng pamamahala ng firewall ay naka-install sa isang computer, at ang mga programa o ahente ng kliyente, tulad ng tawag sa kanila, ay naka-install sa iba pa. Ang buong problema ay kapag nag-install ng ahente, kailangan mong magtakda ng ilang mga parameter - hindi bababa sa IP address ng server ng pamamahala, at marahil isang password, atbp.

Samakatuwid, kahit na mag-deploy ka ng mga MSI file sa lahat ng mga computer sa network, kakailanganin mo pa ring i-configure ang mga ito nang manu-mano. At hindi ito magiging kanais-nais, dahil malaki ang network. Kahit na mayroon ka lamang 50 mga computer, isipin lamang ito - pumunta sa bawat PC at i-configure ito.

Paano malutas ang isang problema? At ang problema ay malulutas sa pamamagitan ng paglikha ng transformation file (MST file), na kilala rin bilang response file, para sa MSI file. Ngunit hindi ito magagawa ni VipNet Office Firewall o TrustAccess. Ito ang dahilan kung bakit, sa pamamagitan ng paraan, ang Talahanayan 2 ay nagpapahiwatig na walang suporta para sa pag-deploy ng Active Directory. Posibleng i-deploy ang mga program na ito sa isang domain, ngunit kinakailangan ang manu-manong trabaho ng isang administrator.

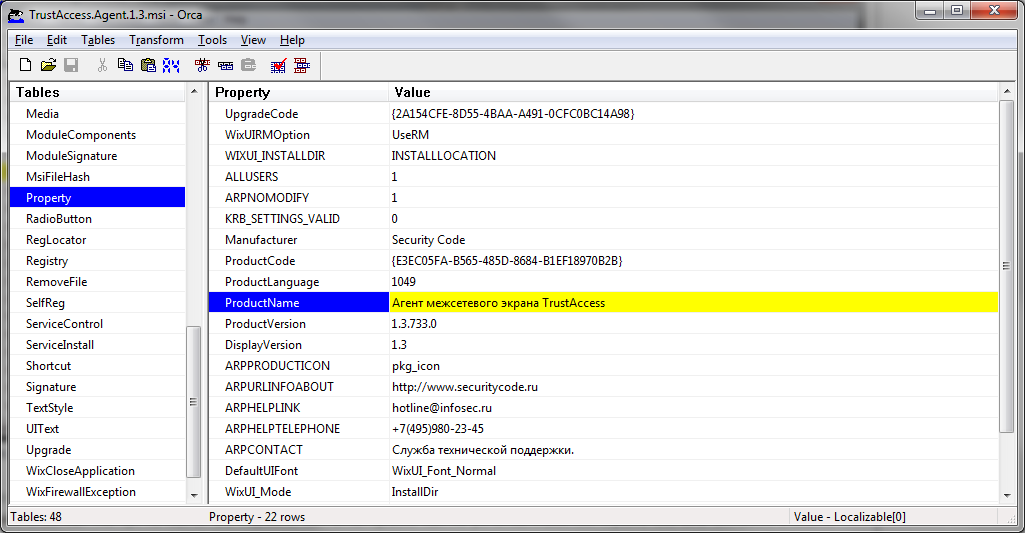

Siyempre, ang administrator ay maaaring gumamit ng mga editor tulad ng Orca upang lumikha ng MST file.

kanin. 1. Orca editor. Sinusubukang gumawa ng MST file para sa TrustAccess.Agent.1.3.msi

Pero sa tingin mo ba napakasimple lang ng lahat? Binuksan ang MSI file sa Orca, nag-tweak ng ilang parameter at nakakuha ng handa na sagot na file? Hindi kaya! Una, ang Orca mismo ay hindi lamang naka-install. Kailangan mong i-download ang Windows Installer SDK, i-extract ang orca.msi mula dito gamit ang 7-Zip at i-install ito. Alam mo ba ang tungkol dito? Kung hindi, isaalang-alang na gumugol ka ng humigit-kumulang 15 minuto sa paghahanap ng kinakailangang impormasyon, pag-download ng software at pag-install ng editor. Ngunit ang lahat ng paghihirap ay hindi nagtatapos doon. Ang MSI file ay may maraming mga pagpipilian. Tingnan ang fig. 1 - ito ay mga parameter lamang ng pangkat ng Property. Alin ang dapat kong baguhin upang ipahiwatig ang IP address ng server? Alam mo? Kung hindi, mayroon kang dalawang pagpipilian: alinman sa manu-manong i-configure ang bawat computer o makipag-ugnayan sa developer, maghintay ng tugon, atbp. Isinasaalang-alang na ang mga developer kung minsan ay tumatagal ng medyo mahabang oras upang tumugon, ang aktwal na oras ng pag-deploy ng programa ay nakasalalay lamang sa bilis ng iyong paggalaw sa pagitan ng mga computer. Mabuti kung nag-install ka ng remote na tool sa pamamahala nang maaga - pagkatapos ay magiging mas mabilis ang pag-deploy.

Awtomatikong gumagawa ang Cybersafe Firewall ng MST file; kailangan mo lang itong i-install sa isang computer, kunin ang inaasam na MST file at tukuyin ito sa Group Policy. Maaari mong basahin ang tungkol sa kung paano gawin ito sa artikulong "Paghihiwalay ng mga sistema ng impormasyon kapag nagpoprotekta sa personal na data." Sa loob lamang ng kalahating oras (o mas kaunti pa) maaari kang mag-deploy ng firewall sa lahat ng computer sa network.

Iyon ang dahilan kung bakit ang Cybersafe Firewall ay tumatanggap ng rating na 5, at ang mga kakumpitensya nito - 3 (salamat, hindi bababa sa ang mga installer ay nasa MSI format, hindi .exe).

| produkto | Grade |

| VipNet Office Firewall | |

| Cybersafe Firewall | |

| TrustAccess |

Dali ng paggamit

Ang firewall ay hindi isang word processor. Ito ay isang medyo tiyak na produkto ng software, ang paggamit nito ay bumaba sa prinsipyong "i-install, i-configure, kalimutan". Sa isang banda, ang kadalian ng paggamit ay isang pangalawang kadahilanan. Halimbawa, ang mga iptable sa Linux ay hindi matatawag na maginhawa, ngunit ginagamit pa rin nila ito? Sa kabilang banda, mas maginhawa ang firewall, mas mabilis na posibleng maprotektahan ang ISPD at magsagawa ng ilang mga function para sa pangangasiwa nito.Well, tingnan natin kung gaano kaginhawa ang mga firewall na pinag-uusapan sa proseso ng paglikha at pagprotekta sa ISDN.

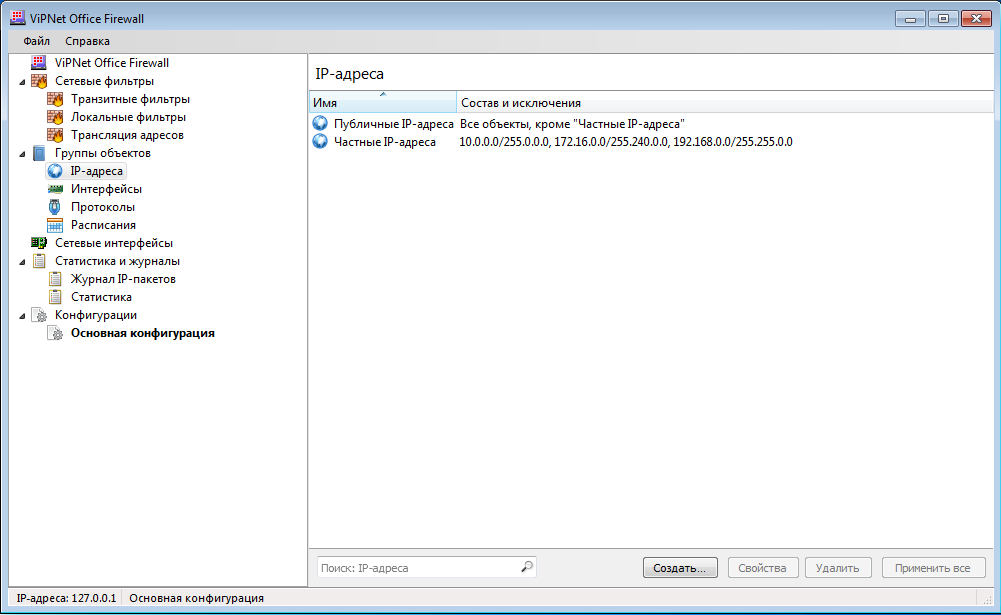

Magsisimula kami sa VipNet Office Firewall, na, sa aming opinyon, ay hindi masyadong maginhawa. Maaari kang pumili ng mga computer sa mga grupo sa pamamagitan lamang ng mga IP address (Larawan 2). Sa madaling salita, mayroong isang binding sa mga IP address at kailangan mong maglaan ng iba't ibang ISPD sa iba't ibang subnet, o hatiin ang isang subnet sa mga hanay ng mga IP address. Halimbawa, mayroong tatlong ISPD: Pamamahala, Accounting, IT. Kailangan mong i-configure ang DHCP server upang ang mga computer sa pangkat ng Pamamahala ay "ipinamahagi" ng mga IP address mula sa hanay na 192.168.1.10 - 192.168.1.20, Accounting 192.168.1.21 - 192.168.1.31, atbp. Ito ay hindi masyadong maginhawa. Ito ay para dito na ang isang punto ay ibabawas mula sa VipNet Office Firewall.

kanin. 2. Kapag lumilikha ng mga grupo ng mga computer, may malinaw na pagbubuklod sa IP address

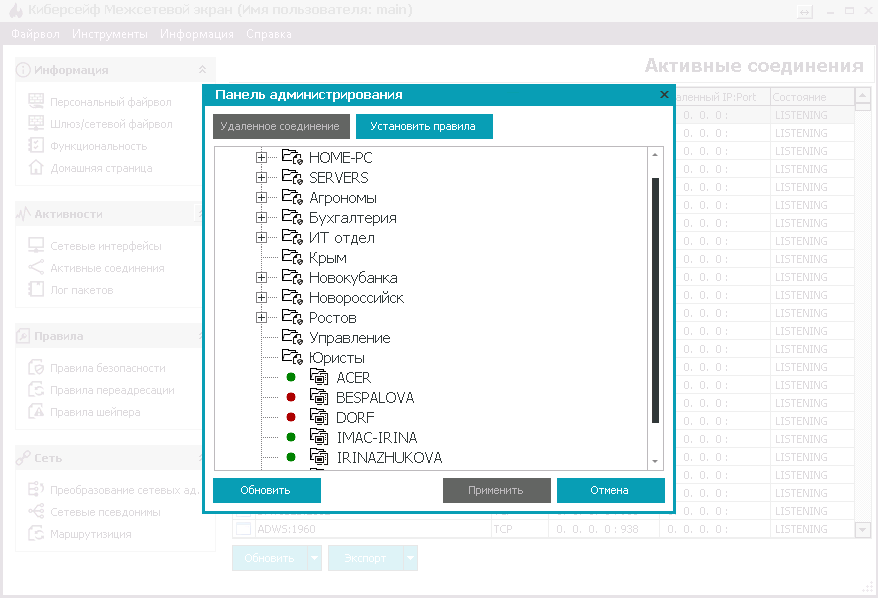

Sa Cybersafe firewall, sa kabaligtaran, walang nagbubuklod sa IP address. Ang mga computer na bahagi ng isang grupo ay maaaring matatagpuan sa iba't ibang mga subnet, sa iba't ibang hanay ng parehong subnet, at kahit na matatagpuan sa labas ng network. Tingnan ang fig. 3. Ang mga sangay ng kumpanya ay matatagpuan sa iba't ibang lungsod (Rostov, Novorossiysk, atbp.). Ang paglikha ng mga grupo ay napaka-simple - i-drag lamang ang mga pangalan ng mga computer sa nais na grupo at i-click ang pindutan Mag-apply. Pagkatapos nito maaari mong i-click ang pindutan Itakda ang mga patakaran upang bumuo ng mga tuntuning tiyak sa bawat pangkat.

kanin. 3. Pamamahala ng mga grupo sa Cybersafe Firewall

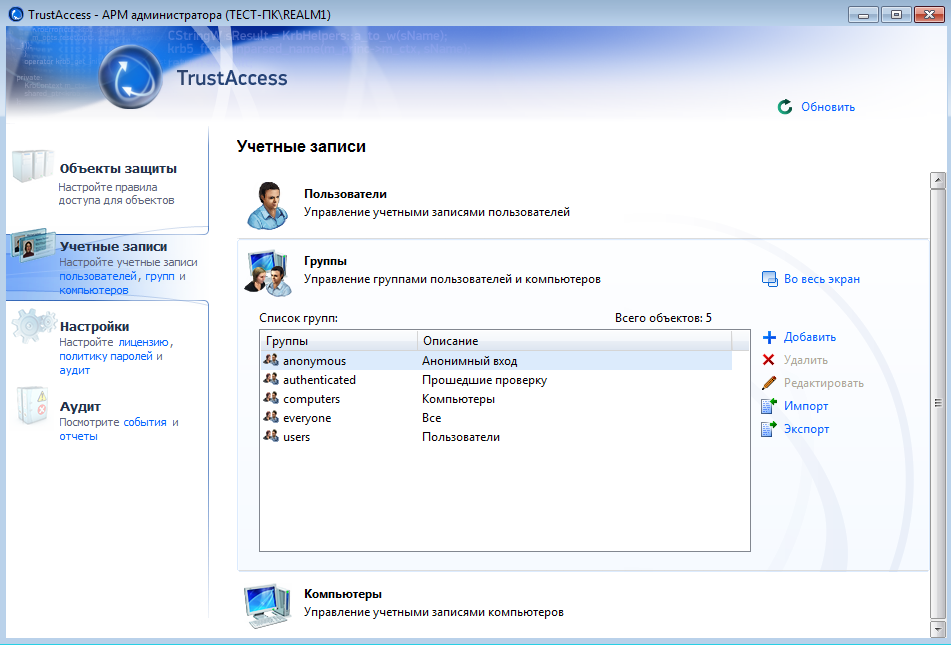

Tulad ng para sa TrustAccess, dapat tandaan na malapit itong isinama sa system mismo. Nakagawa na ng mga pangkat ng system ng mga user at mga computer ay ini-import sa configuration ng firewall, na ginagawang mas madaling pamahalaan ang firewall sa isang ActiveDirectory na kapaligiran. Hindi mo kailangang lumikha ng ISDN sa mismong firewall, ngunit gumamit ng mga umiiral nang pangkat ng mga computer sa domain ng Active Directory.

kanin. 4. Mga grupo ng mga user at computer (TrustAccess)

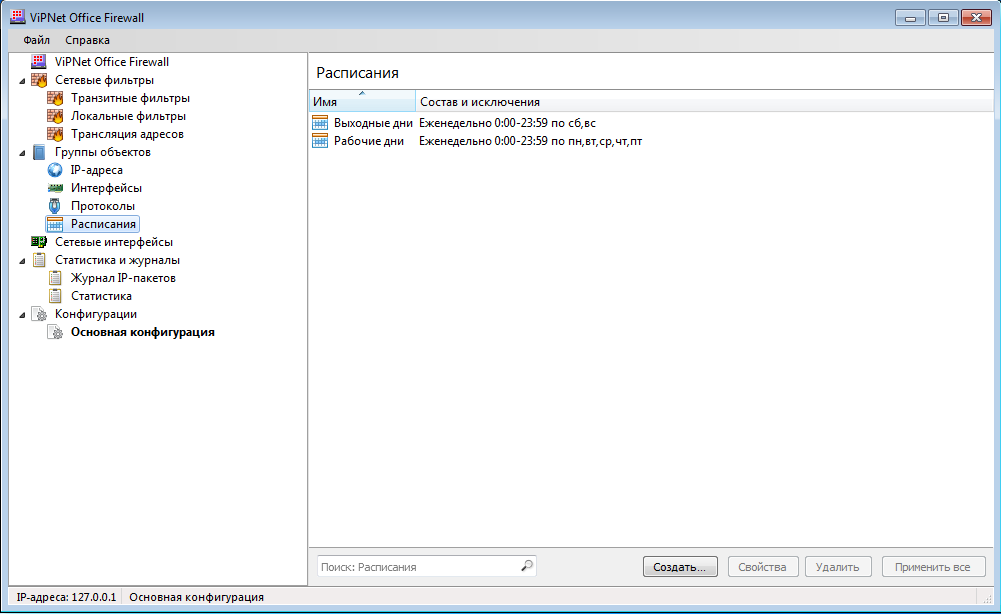

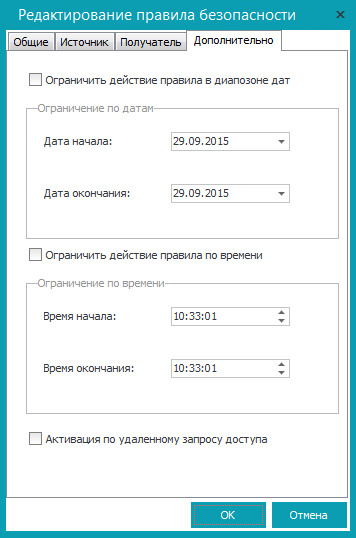

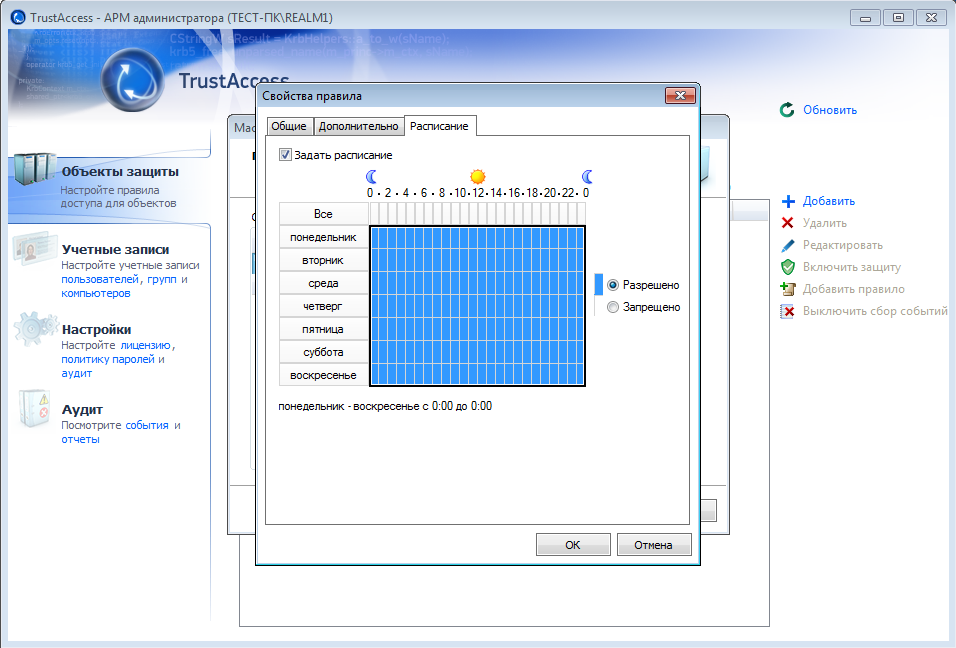

Pinapayagan ka ng lahat ng tatlong firewall na lumikha ng tinatawag na mga iskedyul, salamat sa kung saan maaaring i-configure ng administrator ang pagpasa ng mga packet ayon sa isang iskedyul, halimbawa, tanggihan ang pag-access sa Internet sa mga oras na hindi nagtatrabaho. Sa VipNet Office Firewall, ang mga iskedyul ay ginawa sa seksyon Mga iskedyul(Larawan 5), at sa Cybersafe Firewall, itinakda ang oras ng pagpapatakbo ng panuntunan kapag tinutukoy ang mismong panuntunan (Larawan 6).

kanin. 5. Mga iskedyul sa VipNet Office Firewall

kanin. 6. Panuntunan ang oras ng pagpapatakbo sa Cybersafe Firewall

kanin. 7. Iskedyul sa TrustAccess

Ang lahat ng tatlong firewall ay nagbibigay ng napaka-maginhawang mga tool para sa paggawa ng mga panuntunan mismo. Nagbibigay din ang TrustAccess ng isang maginhawang wizard sa paggawa ng panuntunan.

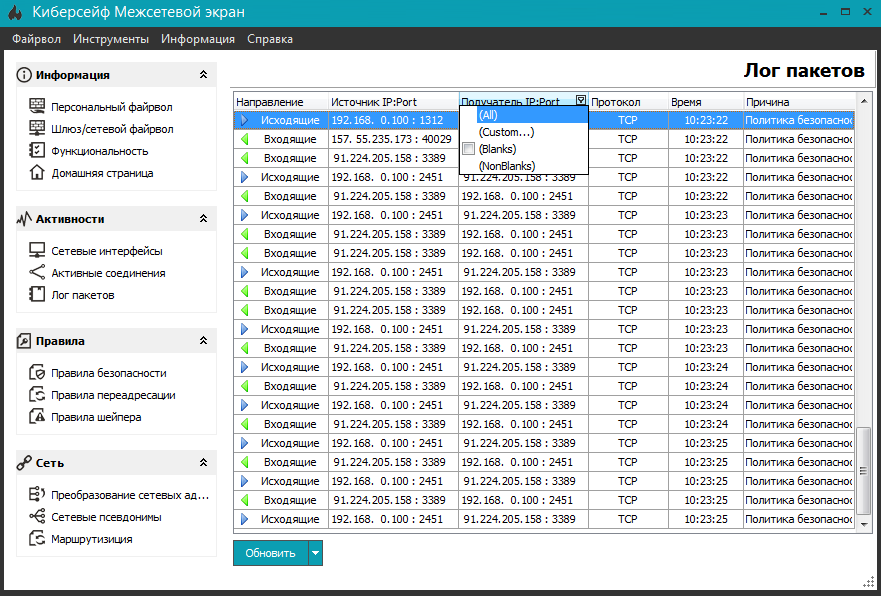

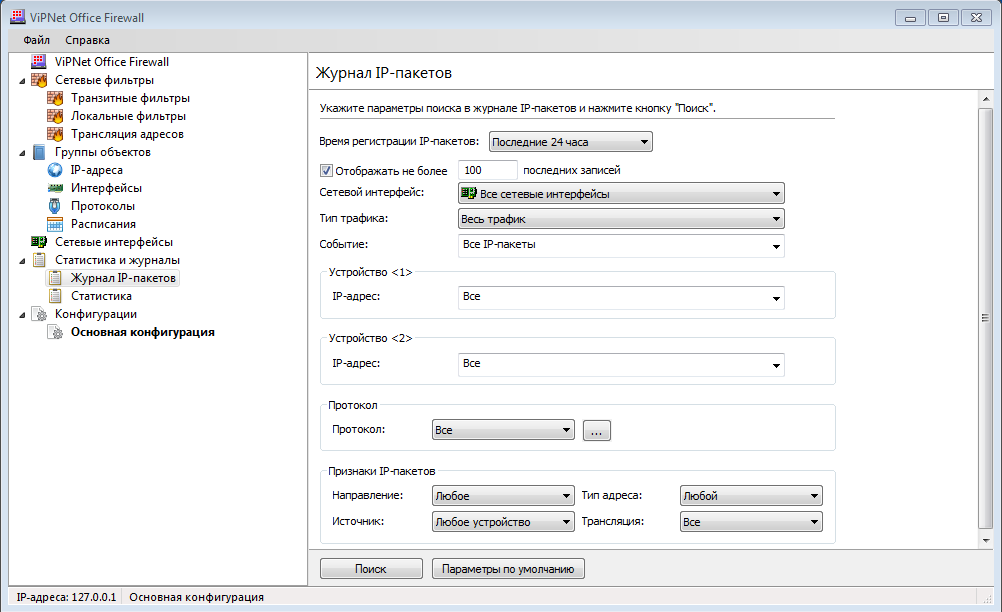

kanin. 8. Paglikha ng panuntunan sa TrustAccess

Tingnan natin ang isa pang tampok - mga tool para sa pagtanggap ng mga ulat (mga magazine, log). Sa TrustAccess, upang mangolekta ng mga ulat at impormasyon tungkol sa mga kaganapan, kailangan mong mag-install ng server ng kaganapan (EventServer) at server ng ulat (ReportServer). Ito ay hindi isang depekto, ngunit sa halip ay isang tampok ("tampok", gaya ng sinabi ni Bill Gates) ng firewall na ito. Tulad ng para sa mga firewall ng Cybersafe at VipNet Office, ang parehong mga firewall ay nagbibigay ng mga maginhawang tool para sa pagtingin sa IP packet log. Ang pagkakaiba lang ay unang ipinapakita ng Cybersafe Firewall ang lahat ng mga packet, at maaari mong i-filter ang mga kailangan mo gamit ang mga kakayahan ng filter na binuo sa header ng talahanayan (Fig. 9). At sa VipNet Office Firewall, kailangan mo munang mag-install ng mga filter, at pagkatapos ay tingnan ang resulta.

kanin. 9. Pamamahala sa log ng mga IP packet sa Cybersafe Firewall

kanin. 10. Pamamahala ng IP packet log sa VipNet Office Firewall

Ang Cybersafe firewall ay kinailangang ibawas ng 0.5 puntos para sa kakulangan ng log export function sa Excel o HTML. Ang pag-andar ay malayo sa kritikal, ngunit kung minsan ito ay kapaki-pakinabang na simple at mabilis na mag-export ng ilang linya mula sa log, halimbawa, para sa "debriefing".

Kaya, ang mga resulta ng seksyong ito:

| produkto | Grade |

| VipNet Office Firewall | |

| Cybersafe Firewall | |

| TrustAccess |

Presyo

Imposibleng laktawan ang pinansiyal na bahagi ng isyu, dahil madalas itong nagiging mapagpasyahan kapag pumipili ng isang partikular na produkto. Kaya, ang halaga ng isang lisensya ng ViPNet Office Firewall 4.1 (lisensya para sa 1 taon para sa 1 computer) ay 15,710 rubles. At ang halaga ng isang lisensya para sa 1 server at 5 TrustAccess workstation ay nagkakahalaga ng 23,925 rubles. Maaari mong malaman ang halaga ng mga produktong ito ng software gamit ang mga link sa dulo ng artikulo.Tandaan ang dalawang numerong ito: 15,710 rubles. para sa isang PC (bawat taon) at 23,925 kuskusin. para sa 1 server at 5 PC (bawat taon). At ngayon pansin: para sa perang ito maaari kang bumili ng lisensya para sa 25 node Cybersafe Firewall (15,178 rubles) o magdagdag ng kaunti at ito ay magiging sapat na para sa isang lisensya para sa 50 node (24,025 rubles). Ngunit ang pinakamahalagang bagay tungkol sa produktong ito ay hindi ang gastos. Ang pinakamahalagang bagay ay ang panahon ng bisa ng lisensya at teknikal na suporta. Ang lisensya para sa Cybersafe Firewall ay walang petsa ng pag-expire, gayundin ang teknikal na suporta. Ibig sabihin, magbabayad ka ng isang beses at makatanggap ng isang software na produkto na may panghabambuhay na lisensya at teknikal na suporta.

| produkto | Grade |

| VipNet Office Firewall | |

| Cybersafe Firewall | |

| TrustAccess |

Oras ng paghatid

Sa aming karanasan, ang oras ng paghahatid para sa VipNet Office Firewall ay humigit-kumulang 2-3 linggo pagkatapos makipag-ugnayan sa Infotex OJSC. Sa totoo lang, ito ay medyo mahabang panahon, kung isasaalang-alang na ikaw ay bumibili ng isang produkto ng software, hindi isang pakete ng software.Ang oras ng paghahatid ng TrustAccess, kung inorder sa pamamagitan ng Softline, ay mula sa 1 araw. Ang isang mas makatotohanang panahon ay 3 araw, na isinasaalang-alang ang ilang pagkaantala ng Softline. Bagama't makakapagdeliver sila sa loob ng 1 araw, nakadepende ang lahat sa workload ng Softline. Muli, ito ay personal na karanasan; ang aktwal na deadline para sa isang partikular na customer ay maaaring mag-iba. Ngunit sa anumang kaso, ang oras ng paghahatid ay medyo mababa, na hindi maaaring balewalain.

Tulad ng para sa produkto ng software ng CyberSafe Firewall, ginagarantiyahan ng tagagawa ang paghahatid ng elektronikong bersyon sa loob ng 15 minuto pagkatapos ng pagbabayad.

| produkto | Grade |

| VipNet Office Firewall | |

| Cybersafe Firewall | |

| TrustAccess |

Ano ang pipiliin?

Kung tumutok ka lamang sa gastos ng produkto at teknikal na suporta, kung gayon ang pagpipilian ay halata - Cybersafe Firewall. Ang Cybersafe Firewall ay may pinakamainam na functionality/price ratio. Sa kabilang banda, kung kailangan mo ng suporta ng Secret Net, kailangan mong tumingin sa TrustAccess. Ngunit maaari lamang naming irekomenda ang VipNet Office Firewall bilang isang mahusay na personal na firewall, ngunit para sa mga layuning ito mayroong maraming iba, at libre din, mga solusyon.Ang pagsusuri ay isinasagawa ng mga espesyalista

integrator kumpanya DORF LLC