โปรโตคอล L2TP เป็นที่ต้องการมากกว่า PPTP สำหรับการสร้างเครือข่าย VPN ส่วนใหญ่เพื่อความปลอดภัยและความพร้อมใช้งานที่สูงขึ้น เนื่องจากมีการใช้เซสชัน UDP หนึ่งเซสชันสำหรับข้อมูลและช่องทางการควบคุม วันนี้เราจะมาดูการตั้งค่าเซิร์ฟเวอร์ L2TP VPN บนแพลตฟอร์ม Windows Server 2008 r2

PPTP

Point-to-Point Tunneling Protocol เป็นโปรโตคอลที่ Microsoft คิดค้นขึ้นสำหรับการสร้าง VPN ผ่านเครือข่ายการเรียกผ่านสายโทรศัพท์ PPTP เป็นโปรโตคอลมาตรฐานสำหรับการสร้าง VPN มาหลายปีแล้ว เป็นเพียงโปรโตคอล VPN และอาศัยวิธีการตรวจสอบสิทธิ์ต่างๆ เพื่อความปลอดภัย (โดยทั่วไปคือ MS-CHAP v.2) มีให้เป็นโปรโตคอลมาตรฐานในระบบปฏิบัติการและอุปกรณ์เกือบทั้งหมดที่เปิดใช้งาน VPN ช่วยให้คุณใช้งานได้โดยไม่ต้องติดตั้งซอฟต์แวร์เพิ่มเติม

ข้อดี:

- ไคลเอนต์ PPTP ถูกสร้างขึ้นในระบบปฏิบัติการเกือบทั้งหมด

- ติดตั้งง่ายมาก

- ทำงานเร็ว

ข้อเสีย:

- ไม่ปลอดภัย (โปรโตคอลการตรวจสอบช่องโหว่ MS-CHAP v.2 ยังคงใช้กันอย่างแพร่หลาย)

L2TP และ L2TP/IPsec

Layer 2 Tunnel Protocol เป็นโปรโตคอล VPN ที่โดยตัวมันเองไม่ได้ให้การเข้ารหัสหรือความเป็นส่วนตัวสำหรับการรับส่งข้อมูล ด้วยเหตุนี้ โปรโตคอลการเข้ารหัส IPsec จึงมักใช้เพื่อความปลอดภัยและความเป็นส่วนตัว

ข้อดี:

- ปลอดภัยมาก

- ติดตั้งง่าย

- พร้อมใช้งานบนระบบปฏิบัติการที่ทันสมัย

ข้อเสีย:

- ช้ากว่า OpenVPN

- อาจจำเป็นต้องมีการกำหนดค่าเราเตอร์เพิ่มเติม

กลับไปที่การตั้งค่าสำหรับการปรับใช้ เซิร์ฟเวอร์ VPN L2TPเราจะใช้ Windows Server 2008 R2 แต่ด้วยการปรับเปลี่ยนเล็กน้อย ทุกอย่างที่กล่าวไปจะเป็นความจริงสำหรับ Windows Server รุ่นอื่นๆ ด้วย

เราต้องการบทบาทที่ติดตั้งซึ่งควรมีวิธีการทำ เราได้อธิบายไว้อย่างละเอียดในบทความก่อนหน้านี้ที่เรายกขึ้น PPTP VPN,จึงไม่มีประโยชน์ที่จะอธิบายขั้นตอนนี้อีก ต่อไปเราจะถือว่าบทบาท นโยบายเครือข่ายและบริการการเข้าถึงคุณได้ติดตั้งแล้วและมี บริการการกำหนดเส้นทางและการเข้าถึงระยะไกล. การใช้งานทั่วไป เซิร์ฟเวอร์ VPN L2TPคล้ายกันมากกับการปรับใช้ PPTP VPNยกเว้นการตั้งค่าบางอย่างที่เราจะพูดถึงในรายละเอียด

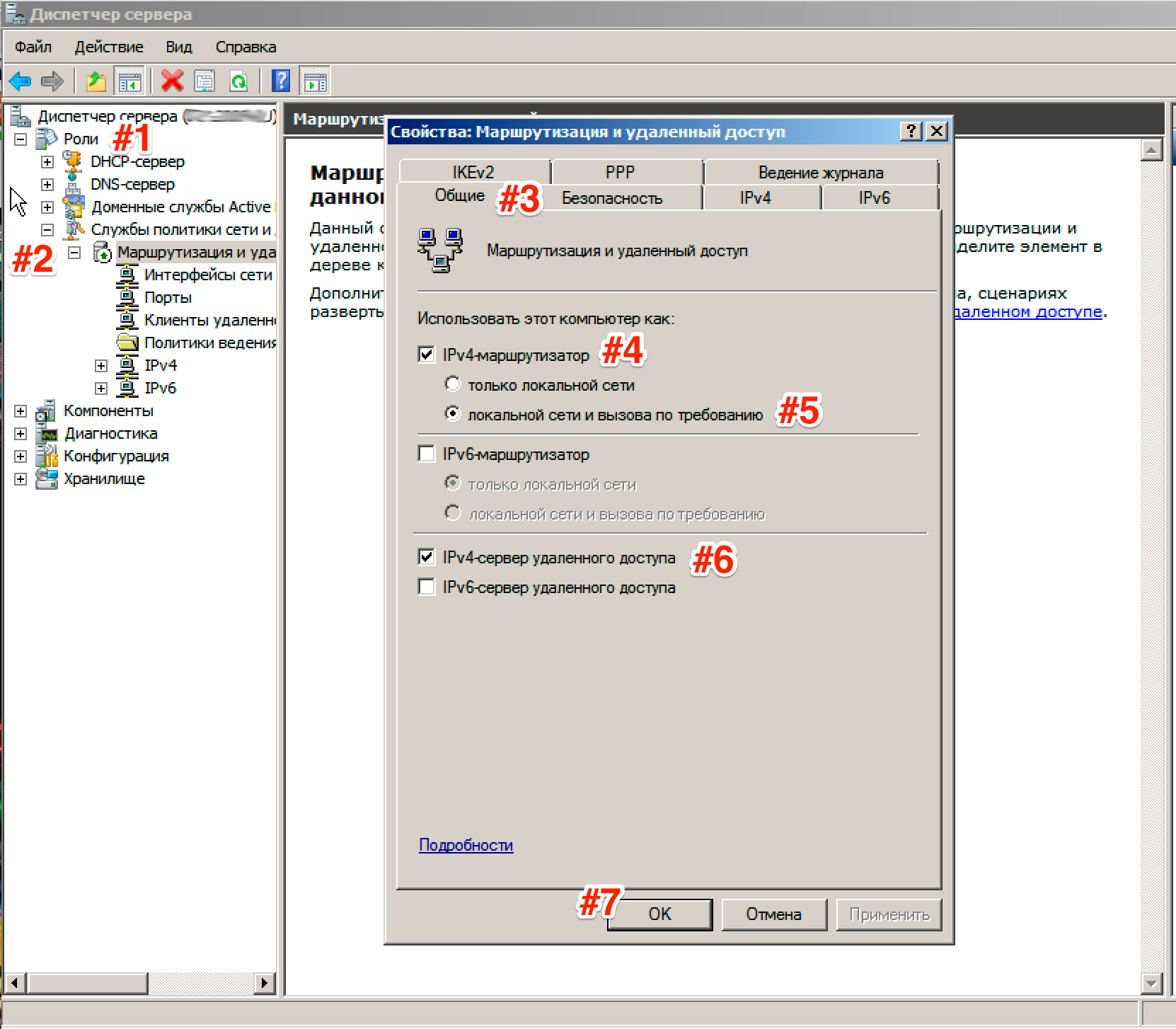

ไปที่ตัวจัดการเซิร์ฟเวอร์: บทบาท -การกำหนดเส้นทางและการเข้าถึงระยะไกล, คลิกขวาที่บทบาทนี้และเลือก คุณสมบัติ, บนแท็บ ทั่วไปติ๊กช่อง เราเตอร์ IPv4, เลือก LAN และโทรตามต้องการ, และ การเข้าถึงระยะไกลเซิร์ฟเวอร์ IPv4:

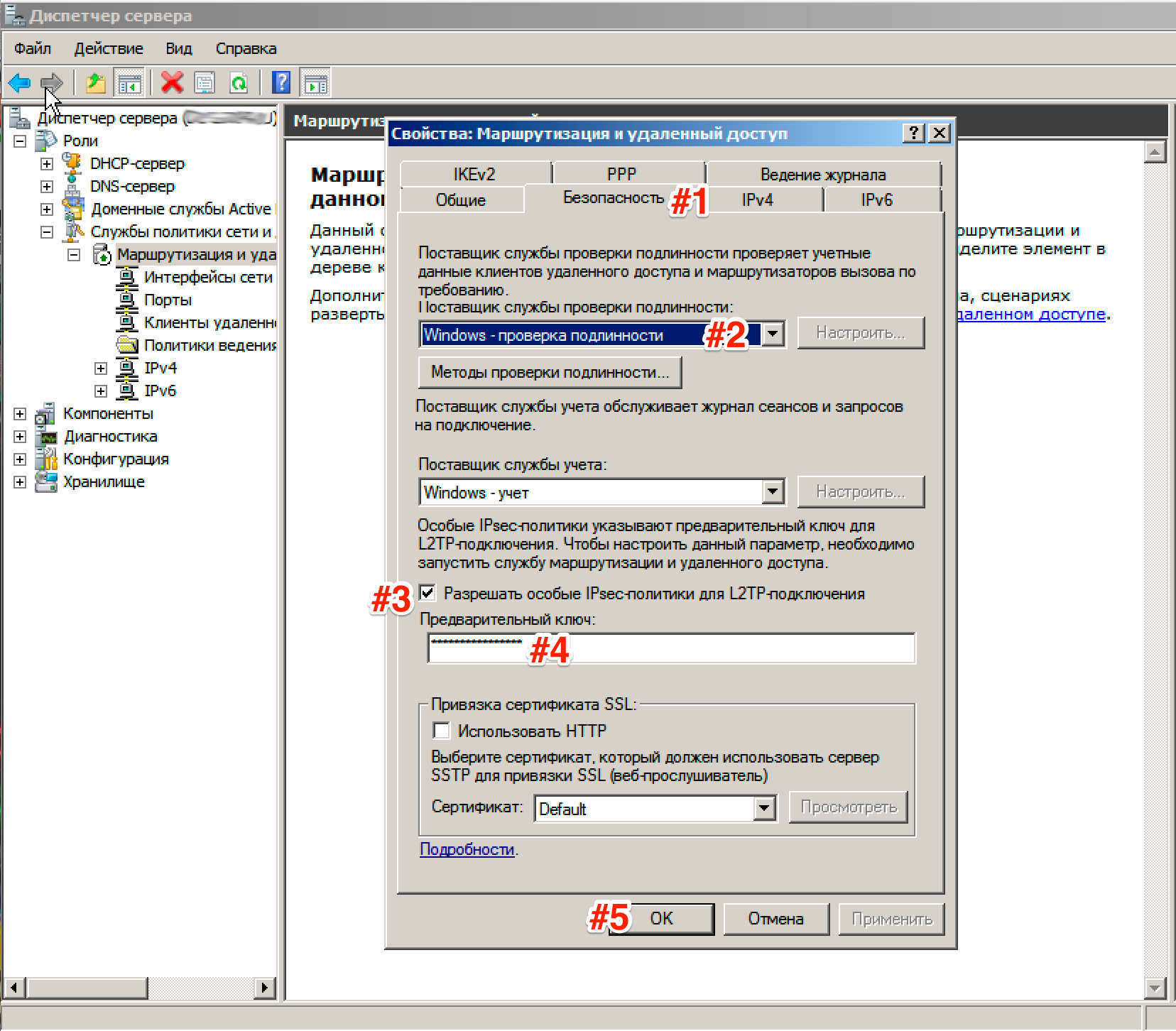

ตอนนี้เราต้องป้อนคีย์ที่แชร์ล่วงหน้า ไปที่แท็บ ความปลอดภัยและในสนาม อนุญาตนโยบาย IPSec เฉพาะสำหรับการเชื่อมต่อ L2TPทำเครื่องหมายที่ช่องและป้อนรหัสของคุณ ( เกี่ยวกับคีย์ คุณสามารถป้อนตัวอักษรและตัวเลขรวมกันได้ตามอำเภอใจที่นั่น หลักการสำคัญ คือ ยิ่งชุดค่าผสมซับซ้อนมากขึ้น ปลอดภัย และจดจำหรือจดชุดค่าผสมนี้ได้มากขึ้น) ในแท็บ ผู้ให้บริการตรวจสอบสิทธิ์เลือก Windows - การตรวจสอบสิทธิ์.

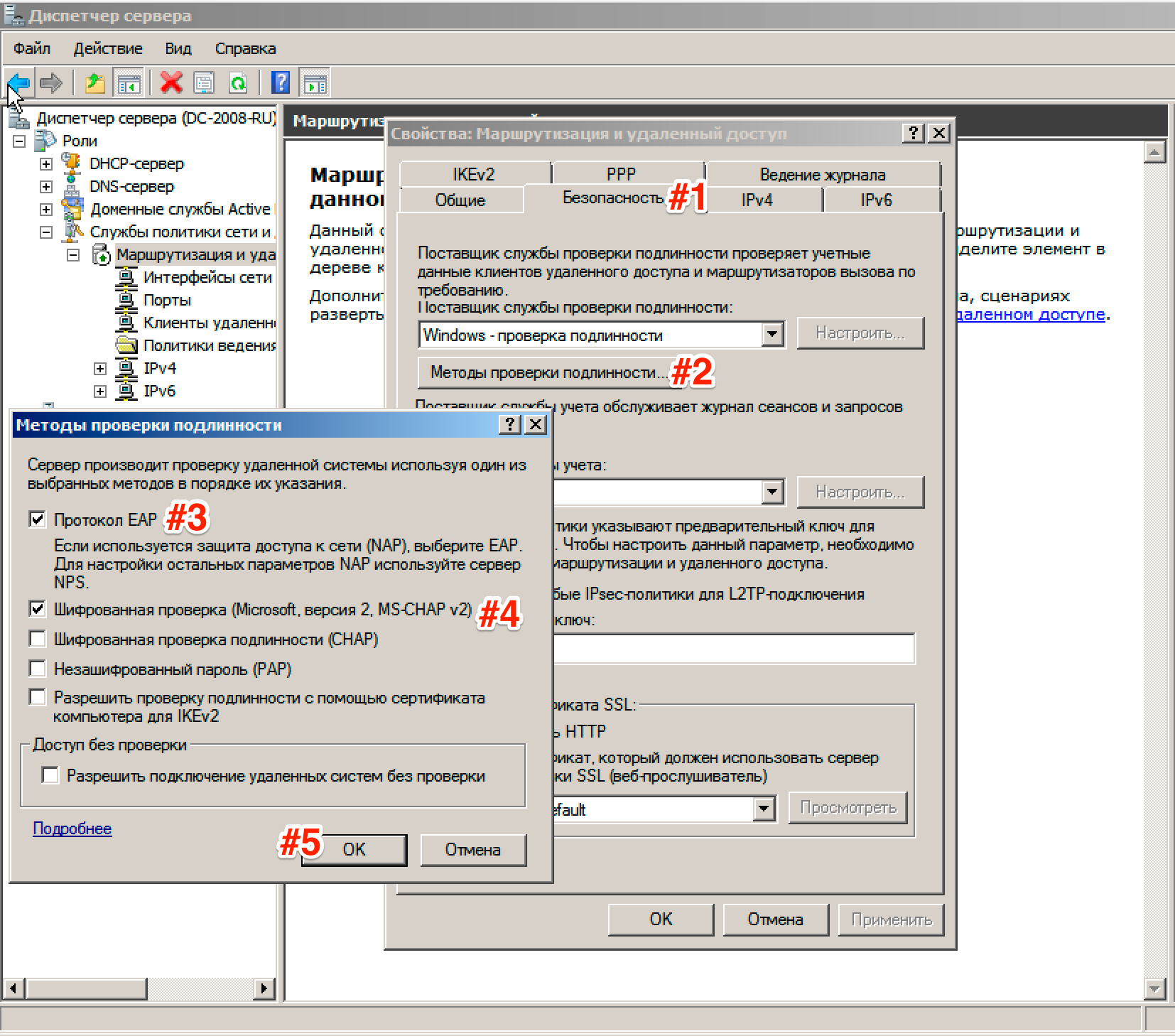

ตอนนี้เราต้องตั้งค่า ความปลอดภัยในการเชื่อมต่อ. ในการดำเนินการนี้ ให้ไปที่แท็บ ความปลอดภัยแล้วเลือก วิธีการตรวจสอบสิทธิ์, ขีด โปรโตคอล EAPและ การตรวจสอบที่เข้ารหัส (Microsoft v2, MS-CHAP v2):

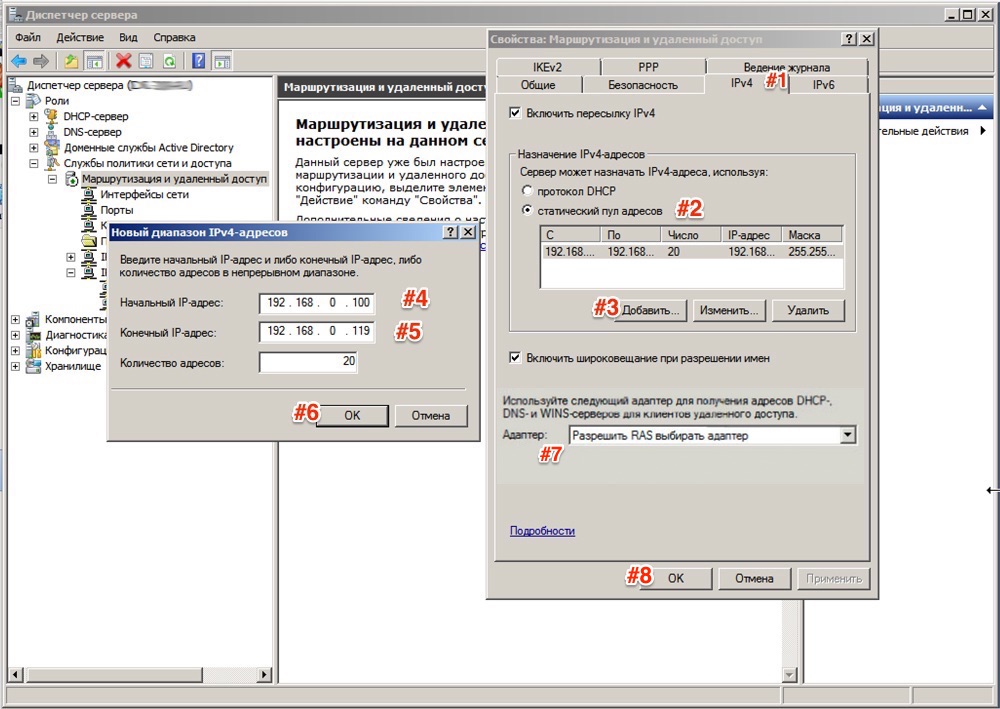

ถัดไป ไปที่แท็บ IPv4ที่เราระบุอินเทอร์เฟซที่จะยอมรับการเชื่อมต่อ VPNพร้อมทั้งจัดกลุ่มที่อยู่ที่ออกให้แก่ลูกค้า L2TP VPNแท็บ IPv4 (ตั้งค่าอินเทอร์เฟซเป็น อนุญาตให้ RAS เลือกอะแดปเตอร์):

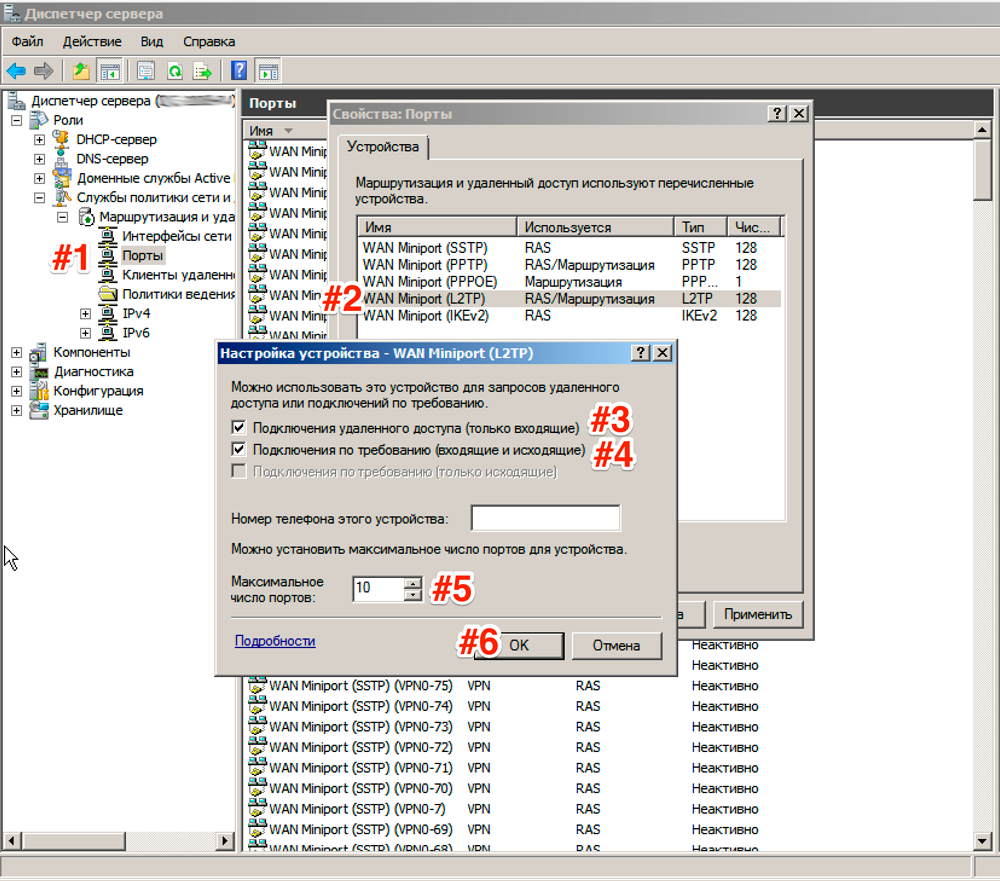

ตอนนี้ไปที่แท็บที่ปรากฏ พอร์ต, คลิกขวาและ คุณสมบัติ, เลือกการเชื่อมต่อ L2TPแล้วกด ปรับแต่ง, ในหน้าต่างใหม่ ใส่ การเชื่อมต่อผ่านสายโทรศัพท์ (ขาเข้าเท่านั้น)และ การเชื่อมต่อตามต้องการ (ขาเข้าและขาออก)และกำหนดจำนวนพอร์ตสูงสุด จำนวนพอร์ตต้องตรงกันหรือเกินจำนวนไคลเอนต์ที่คาดไว้ เป็นการดีกว่าที่จะปิดใช้งานโปรโตคอลที่ไม่ได้ใช้โดยยกเลิกการเลือกช่องทำเครื่องหมายทั้งสองช่องในคุณสมบัติ

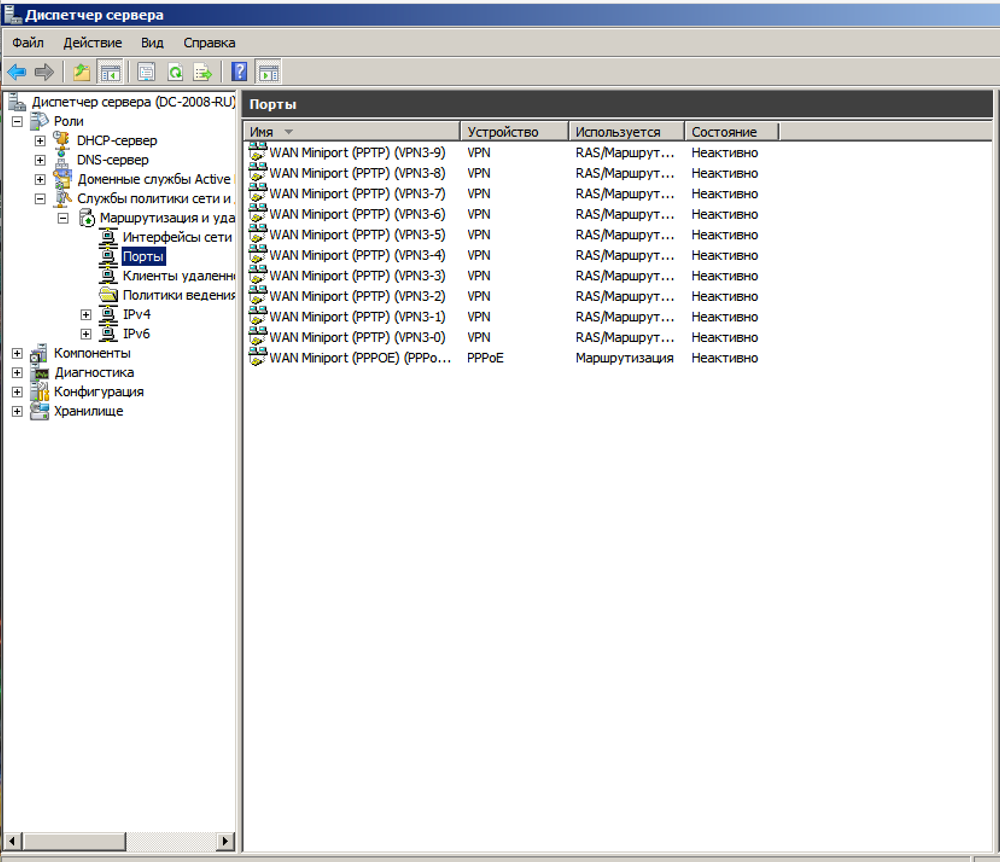

ดังนั้น เฉพาะพอร์ตที่คุณต้องการในหมายเลขที่คุณระบุเท่านั้นที่ควรยังคงอยู่ในรายการพอร์ตของคุณ

เสร็จสิ้นการตั้งค่าเซิร์ฟเวอร์ ยังคงเป็นเพียงการอนุญาตให้ผู้ใช้เชื่อมต่อกับเซิร์ฟเวอร์ ไปที่ตัวจัดการเซิร์ฟเวอร์: การกำหนดค่า - ผู้ใช้และกลุ่มในเครื่อง - ผู้ใช้ -เลือกผู้ใช้และคลิกขวา - คุณสมบัติ. บนแท็บ สายเรียกเข้า - สิทธิ์การเข้าถึงเครือข่ายเปิดเผย อนุญาตการเข้าถึง. (หากเซิร์ฟเวอร์ของคุณใช้ Active Directory จะต้องป้อนการตั้งค่าใน snap-in . ที่เหมาะสม)

และอย่าลืมสลับพอร์ตบนเราเตอร์ของคุณ รวมทั้งเปิดพอร์ตเหล่านั้นในไฟร์วอลล์ของคุณ:

- IKE - พอร์ต UDP 500 (รับ\ส่ง)

- L2TP - พอร์ต UDP 1701 (รับ/ส่ง)

- IPSec ESP - พอร์ต UDP 50 (รับ/ส่ง)

- IPSec NAT-T - พอร์ต UDP 4500 (รับ/ส่ง)