L2TP è preferito rispetto a PPTP per la creazione di reti VPN, principalmente per la sicurezza e una maggiore disponibilità, poiché una sessione UDP viene utilizzata per i dati e i canali di controllo. Oggi esamineremo la configurazione di un server VPN L2TP su una piattaforma Windows Server 2008 r2.

PPTP

Point-to-Point Tunneling Protocol è un protocollo inventato da Microsoft per stabilire VPN su reti dial-up. PPTP è da molti anni il protocollo standard per la creazione di VPN. È solo un protocollo VPN e si basa su vari metodi di autenticazione per la sicurezza (il più comunemente usato è MS-CHAP v.2). Disponibile come protocollo standard su quasi tutti i sistemi operativi e dispositivi abilitati per VPN, consentendoti di utilizzarlo senza la necessità di installare software aggiuntivo.

Professionisti:

- Il client PPTP è integrato in quasi tutti i sistemi operativi

- molto facile da configurare

- funziona velocemente

Svantaggi:

- non sicuro (il protocollo di autenticazione vulnerabile MS-CHAP v.2 è ancora ampiamente utilizzato)

L2TP e L2TP/IPsec

Layer 2 Tunnel Protocol è un protocollo VPN che di per sé non fornisce crittografia o privacy per il traffico che lo attraversa. Per questo motivo, il protocollo di crittografia IPsec viene generalmente utilizzato per la sicurezza e la privacy.

Professionisti:

- molto sicuro

- facile da configurare

- disponibile sui moderni sistemi operativi

Svantaggi:

- più lento di OpenVPN

- potrebbe essere necessaria una configurazione aggiuntiva del router

E così torniamo alle impostazioni per la distribuzione Server VPN L2TP utilizzeremo Windows Server 2008 R2, tuttavia, con piccole modifiche, tutto ciò che è stato detto sarà valido anche per le altre versioni di Windows Server.

Abbiamo bisogno di un ruolo installato, che dovrebbe contenere come farlo, abbiamo descritto in dettaglio nell'articolo precedente in cui abbiamo sollevato VPN PPTP, quindi, non vedo alcun motivo nel descrivere di nuovo questo processo, inoltre assumeremo che il ruolo Criteri di rete e servizi di accesso hai già installato e contiene Servizi di Routing e Accesso Remoto. Distribuzione generale Server VPN L2TP molto simile alla distribuzione VPN PPTP, ad eccezione di alcune impostazioni, di cui parleremo in dettaglio.

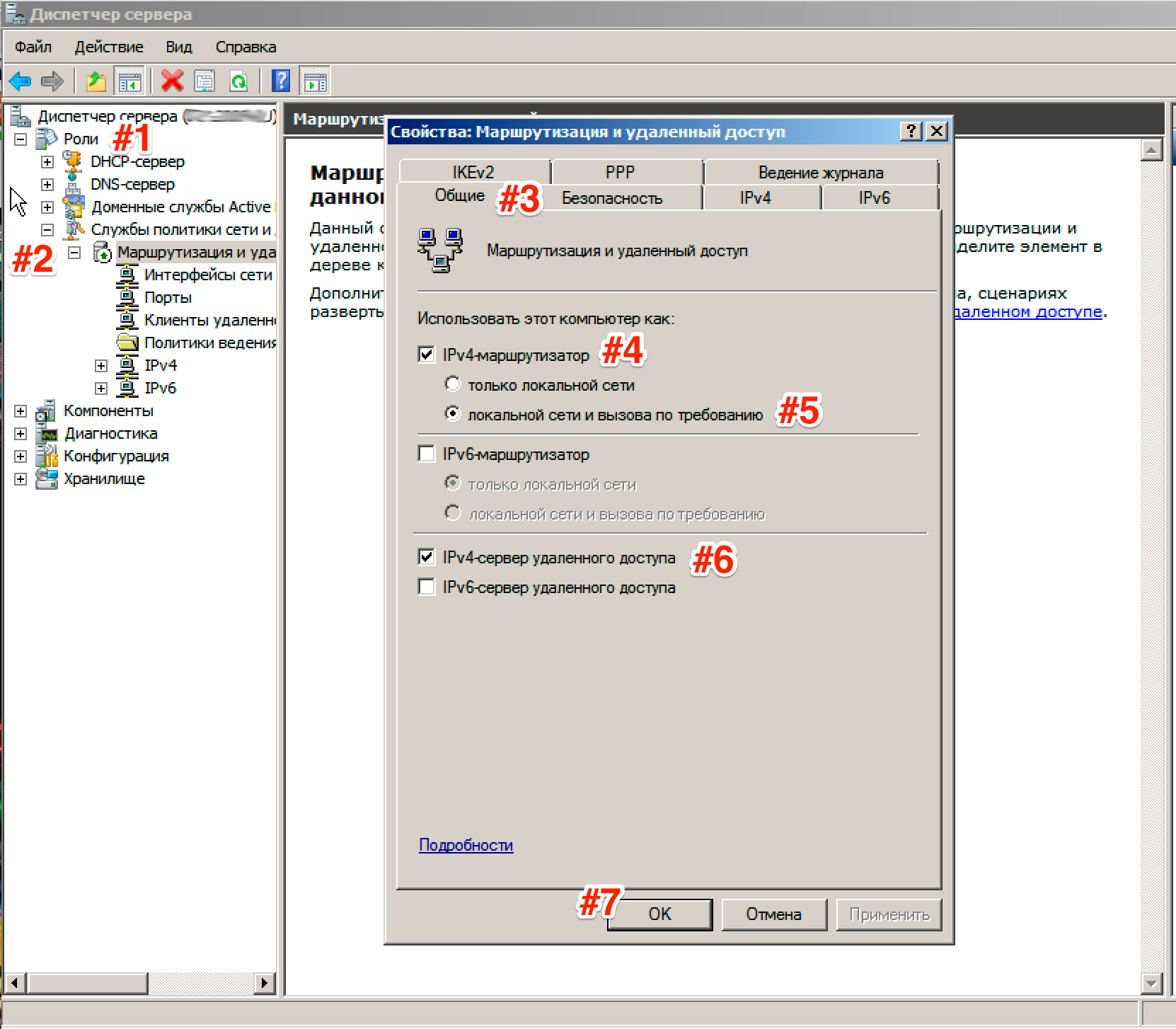

Vai a Gestione server: Ruoli -Routing e accesso remoto, fare clic con il pulsante destro del mouse su questo ruolo e selezionare Proprietà, nella scheda Generale spunta le caselle router IPv4, scegliere LAN e chiamata su richiesta, e Server IPv4 di accesso remoto:

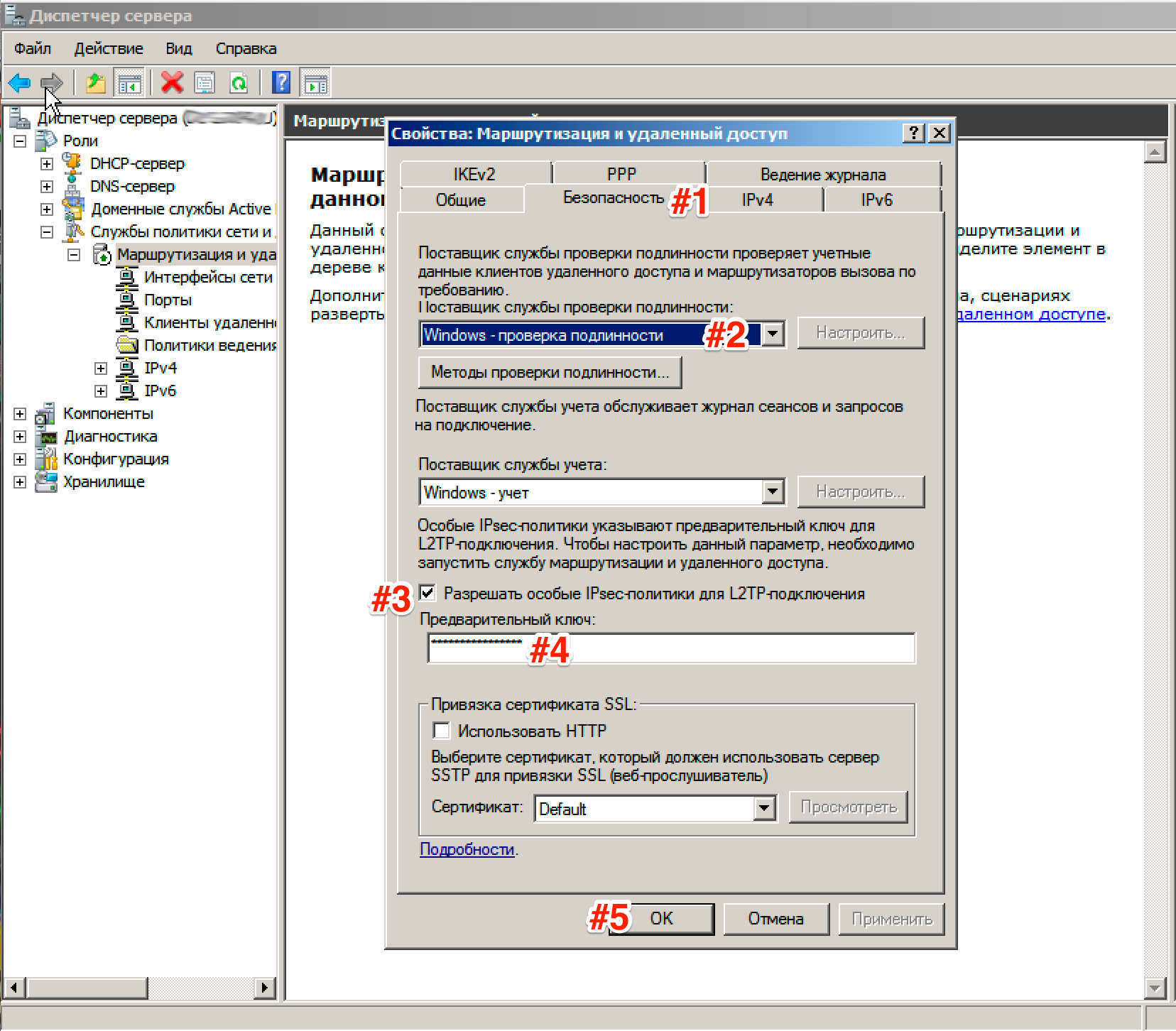

Ora dobbiamo inserire la chiave precondivisa. Vai alla scheda Sicurezza e sul campo Consenti criteri IPSec specifici per la connessione L2TP spunta la casella e inserisci la tua chiave. ( Sulla chiave. Puoi inserire una combinazione arbitraria di lettere e numeri lì.Il principio principale è che più complessa è la combinazione, più sicura e ricorda o annota questa combinazione, ne avremo ancora bisogno.) Nella scheda Fornitore di servizi di autenticazione Selezionare Windows - Autenticazione.

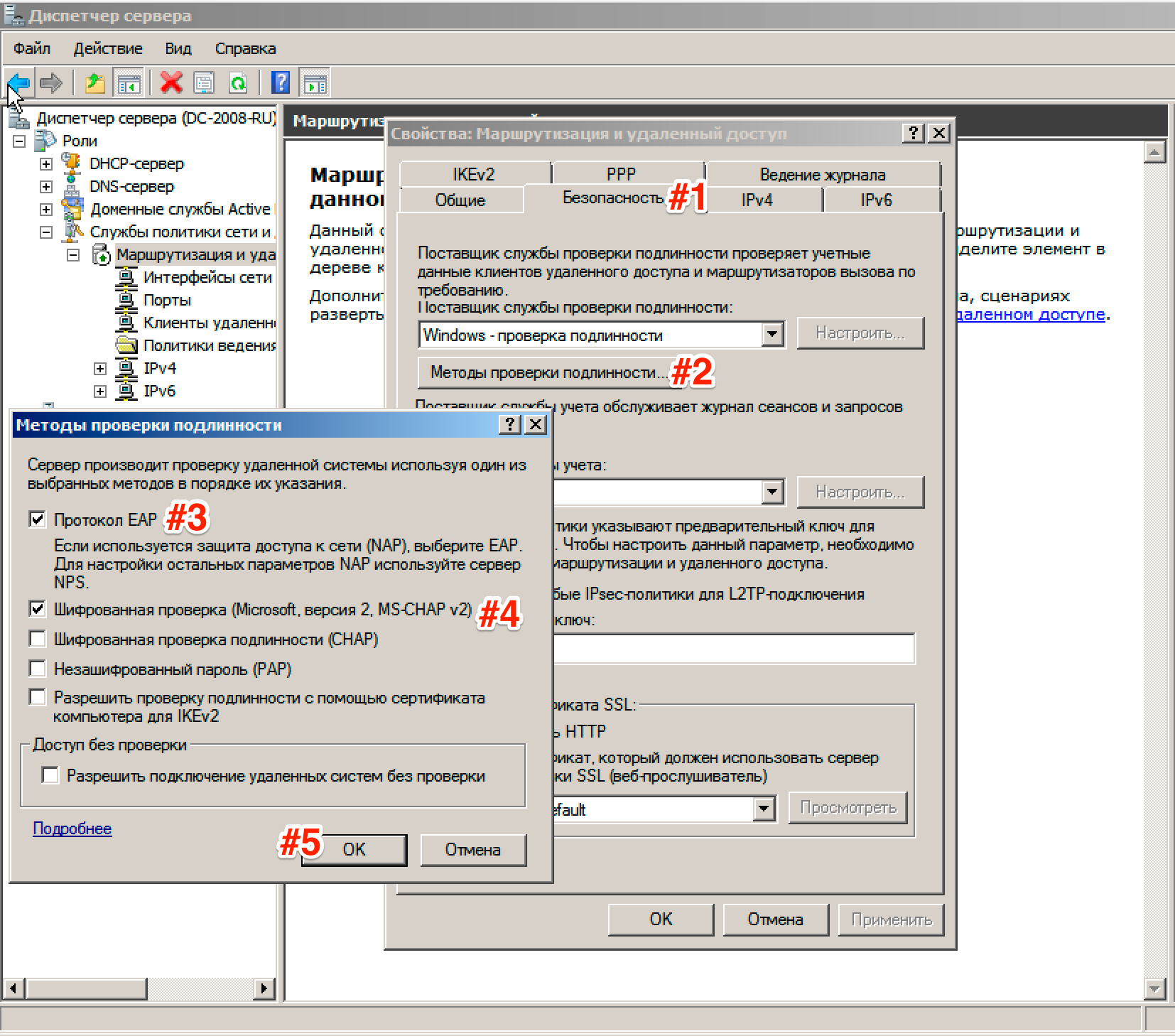

Ora dobbiamo configurare Sicurezza della connessione. Per fare ciò, vai alla scheda Sicurezza e scegli Metodi di autenticazione, spuntare il protocollo EAP e Verifica crittografata (Microsoft v2, MS-CHAP v2):

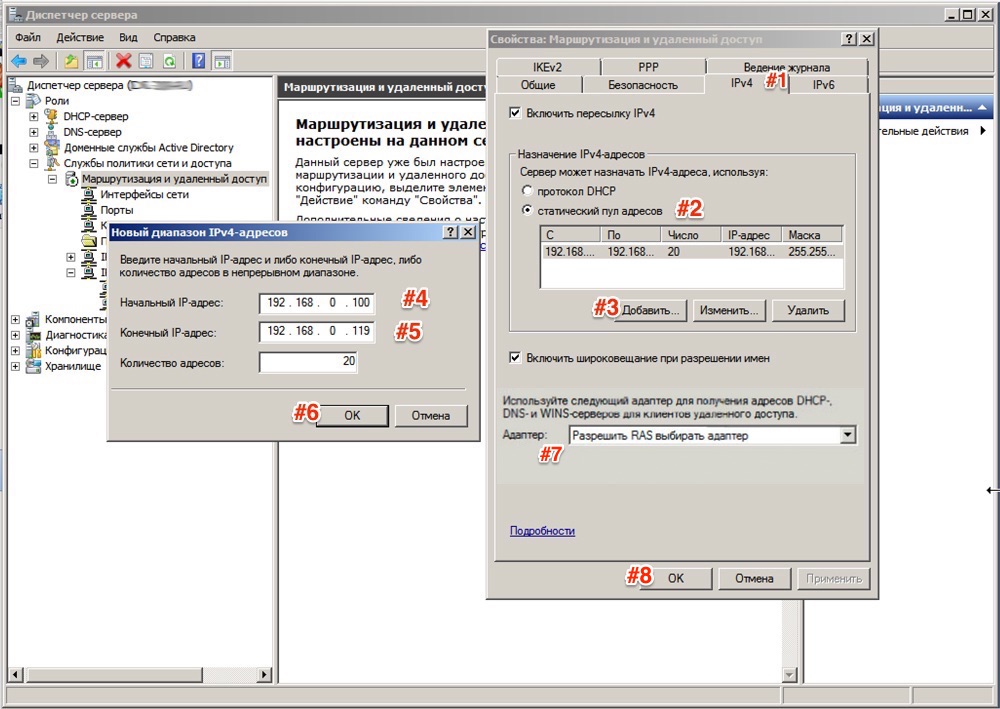

Quindi, vai alla scheda IPv4, dove specifichiamo quale interfaccia accetterà le connessioni VPN nonché impostare un pool di indirizzi emessi ai clienti VPN L2TP scheda IPv4 (Interfaccia impostata su Consenti a RAS di selezionare l'adattatore):

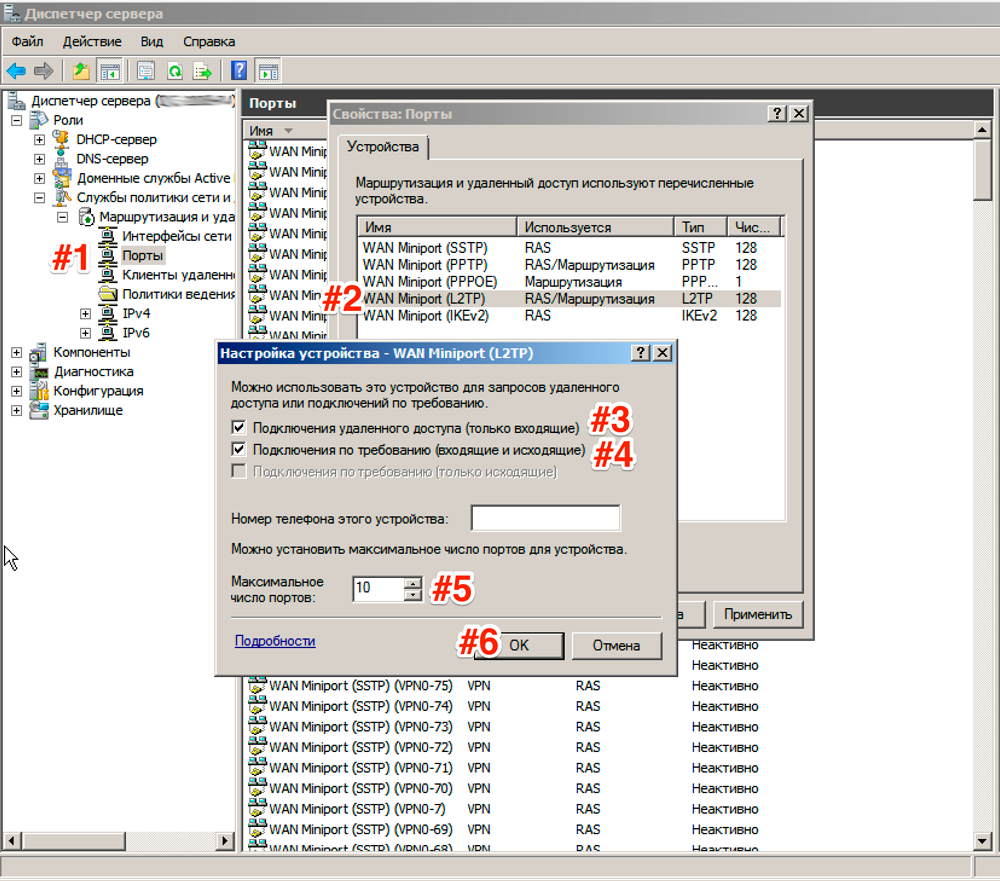

Ora andiamo alla scheda che appare Porti, fare clic con il tasto destro e Proprietà, selezionare connessione L2TP e premere Sintonizzare, in una nuova finestra inserisci Connessione remota (solo in entrata) e Connessione su richiesta (in entrata e in uscita) e impostare il numero massimo di porte, il numero di porte deve corrispondere o superare il numero previsto di client. È meglio disabilitare i protocolli non utilizzati deselezionando entrambe le caselle di controllo nelle loro proprietà.

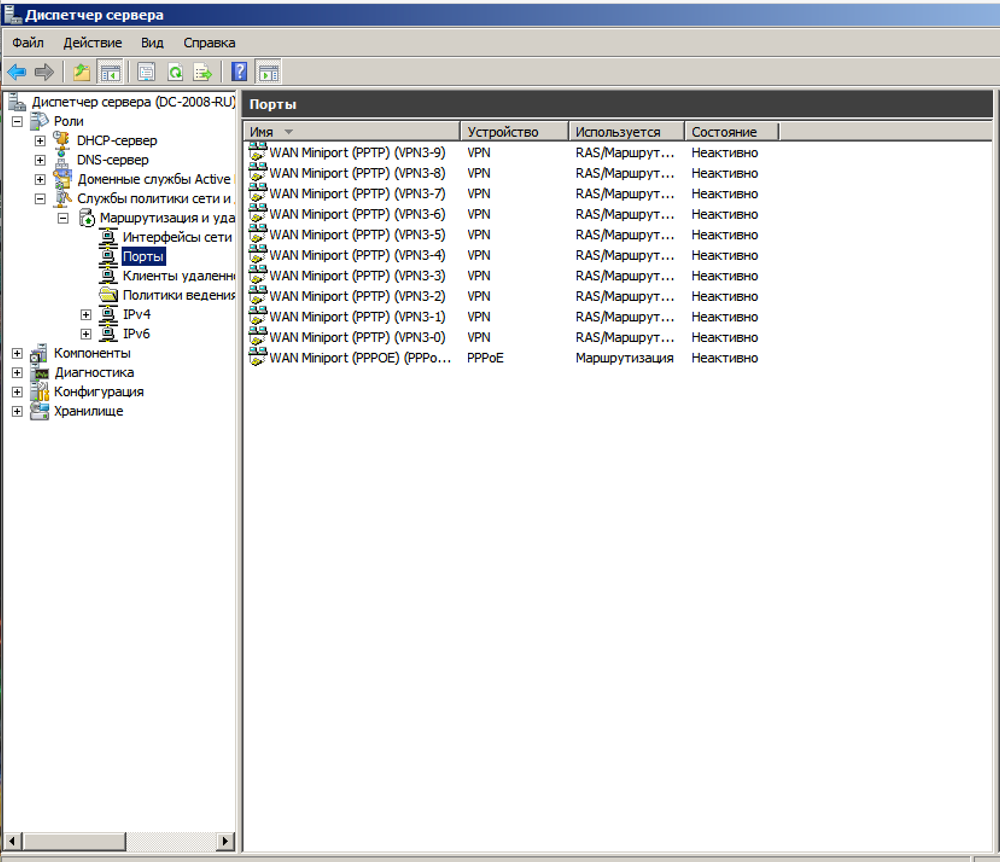

Di conseguenza, solo le porte necessarie nel numero specificato dovrebbero rimanere nell'elenco delle porte.

Questo completa la configurazione del server. Resta solo da consentire agli utenti di connettersi al server. Vai a Gestione server: Configurazione - Utenti e gruppi locali - Utenti -Seleziona utente e fare clic con il tasto destro - Proprietà. Sulla scheda Chiamate in entrata - Diritti di accesso alla rete esporre Consentire l'accesso. (Se il tuo server esegue Active Directory, le impostazioni devono essere immesse nello snap-in appropriato)

E non dimenticare di cambiare le porte del router e di aprirle nel firewall:

- IKE - Porta UDP 500 (Ricevi\Invia)

- L2TP - Porta UDP 1701 (Ricevi/Invia)

- IPSec ESP - Porta UDP 50 (Ricevi/Invia)

- IPSec NAT-T - Porta UDP 4500 (Ricevi/Invia)