L2TP protokol je poželjniji od PPTP-a za izgradnju VPN mreža, uglavnom zbog sigurnosti i veće dostupnosti, zbog činjenice da se jedna UDP sesija koristi za podatke i kontrolne kanale. Danas ćemo pogledati postavljanje L2TP VPN poslužitelja na Windows server 2008 r2 platformi.

PPTP

Protokol za tuneliranje od točke do točke je protokol koji je izumio Microsoft za uspostavljanje VPN-ova preko dial-up mreža. PPTP je već dugi niz godina standardni protokol za izgradnju VPN-ova. To je samo VPN protokol i zbog sigurnosti se oslanja na različite metode provjere autentičnosti (najčešće korišteni je MS-CHAP v.2). Dostupan kao standardni protokol na gotovo svim operativnim sustavima i uređajima s omogućenim VPN-om, što vam omogućuje da ga koristite bez potrebe za instaliranjem dodatnog softvera.

Prednosti:

- PPTP klijent ugrađen je u gotovo sve operativne sustave

- vrlo lako postaviti

- radi brzo

minusi:

- nesigurno (ranjivi protokol provjere autentičnosti MS-CHAP v.2 još uvijek se široko koristi)

L2TP i L2TP/IPsec

Layer 2 Tunnel Protocol je VPN protokol koji sam po sebi ne pruža enkripciju ili privatnost za promet koji kroz njega prolazi. Zbog toga se IPsec enkripcijski protokol obično koristi za sigurnost i privatnost.

Prednosti:

- vrlo sigurno

- jednostavan za postavljanje

- dostupno na modernim operativnim sustavima

minusi:

- sporiji od OpenVPN-a

- može biti potrebna dodatna konfiguracija usmjerivača

I tako se vraćamo na postavke za implementaciju VPN L2TP poslužitelji koristit ćemo Windows Server 2008 R2, međutim, uz manje izmjene, sve što je rečeno vrijedit će i za ostale verzije Windows Servera.

Potrebna nam je instalirana uloga, koja bi trebala sadržavati kako to učiniti, detaljno smo opisali u prethodnom članku koji smo podigli PPTP VPN, stoga ne vidim smisla ponovno opisivati ovaj proces, dalje ćemo pretpostaviti da je uloga Mrežna politika i usluge pristupa već ste instalirali i sadrži Usluge usmjeravanja i daljinskog pristupa. Opći raspored VPN L2TP poslužitelji vrlo sličan implementaciji PPTP VPN, s izuzetkom nekoliko postavki, o kojima ćemo detaljno raspravljati.

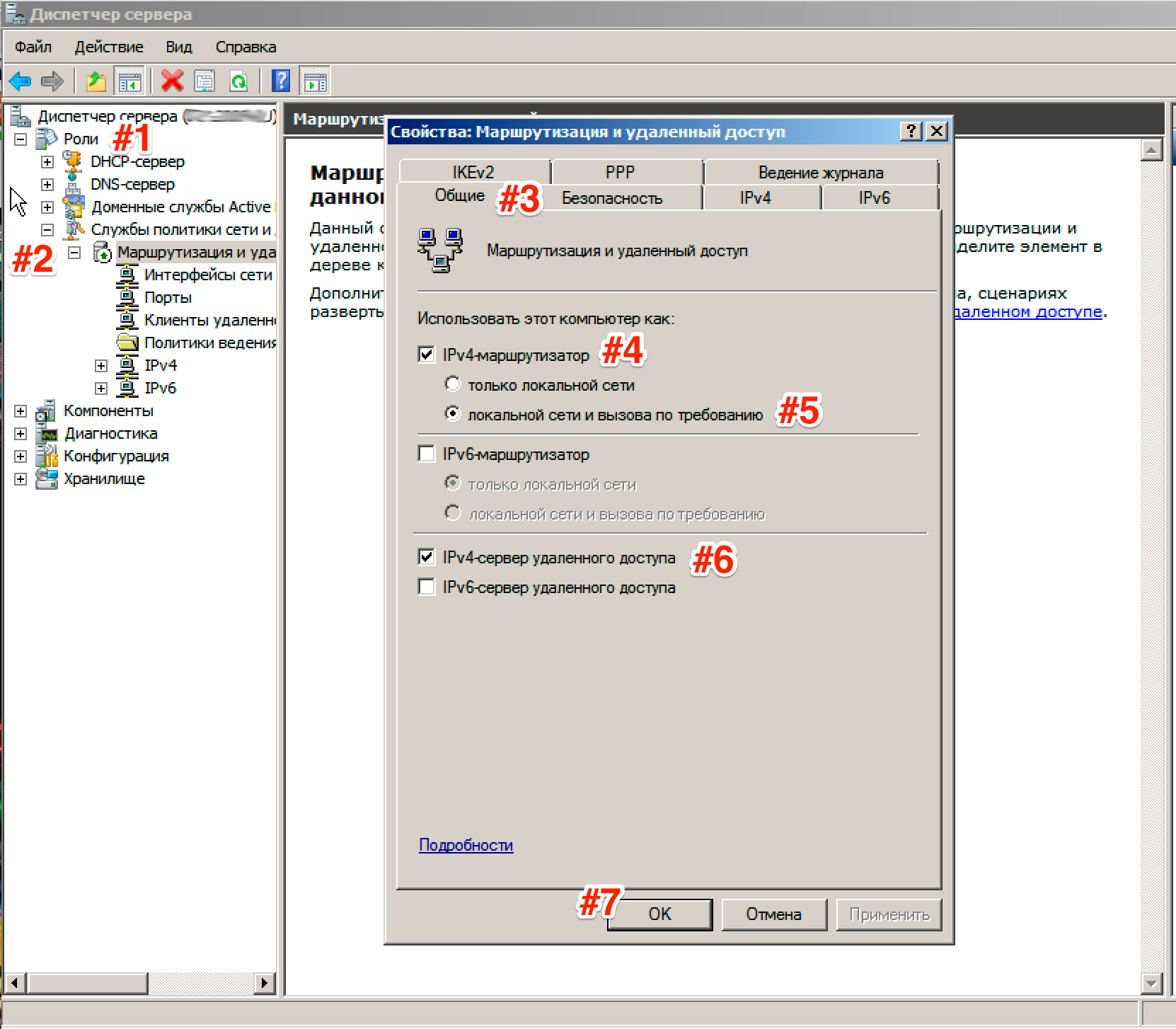

Idite na Upravitelj poslužitelja: Uloge -Usmjeravanje i daljinski pristup, desnom tipkom miša kliknite ovu ulogu i odaberite Svojstva, na kartici Općenito označite okvire IPv4 usmjerivač, odaberite LAN i poziv na zahtjev, i IPv4 poslužitelj za daljinski pristup:

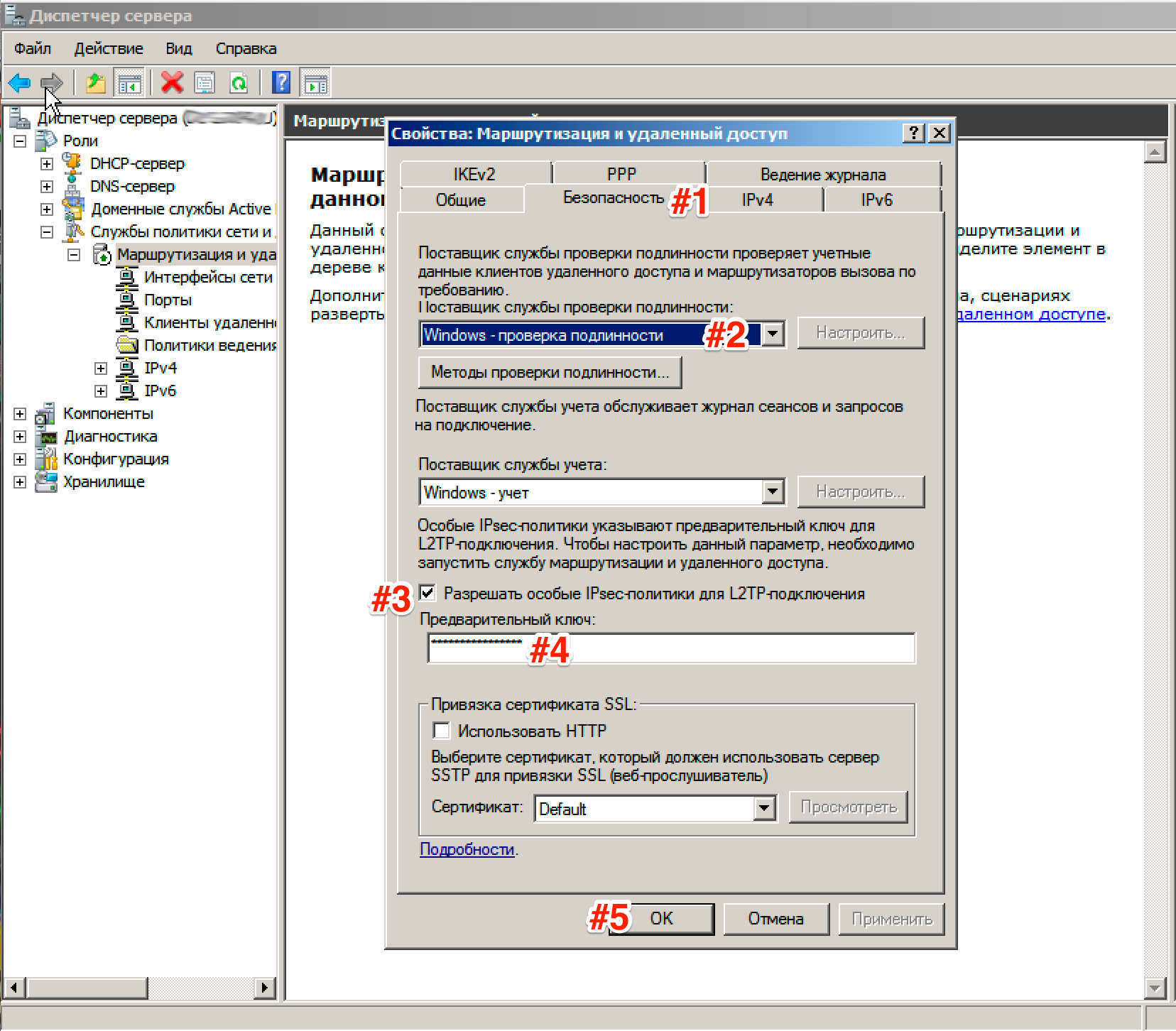

Sada moramo unijeti unaprijed dijeljeni ključ. Idi na karticu Sigurnost i na terenu Dopusti određena pravila IPSec za L2TP vezu potvrdite okvir i unesite svoj ključ. ( O ključu. Tamo možete unijeti proizvoljnu kombinaciju slova i brojeva.Glavno načelo je da što je kombinacija složenija, to sigurnije i zapamtite ili zapišite ovu kombinaciju, i dalje će nam trebati.) U kartici Pružatelj usluge provjere autentičnosti Izaberi Windows - provjera autentičnosti.

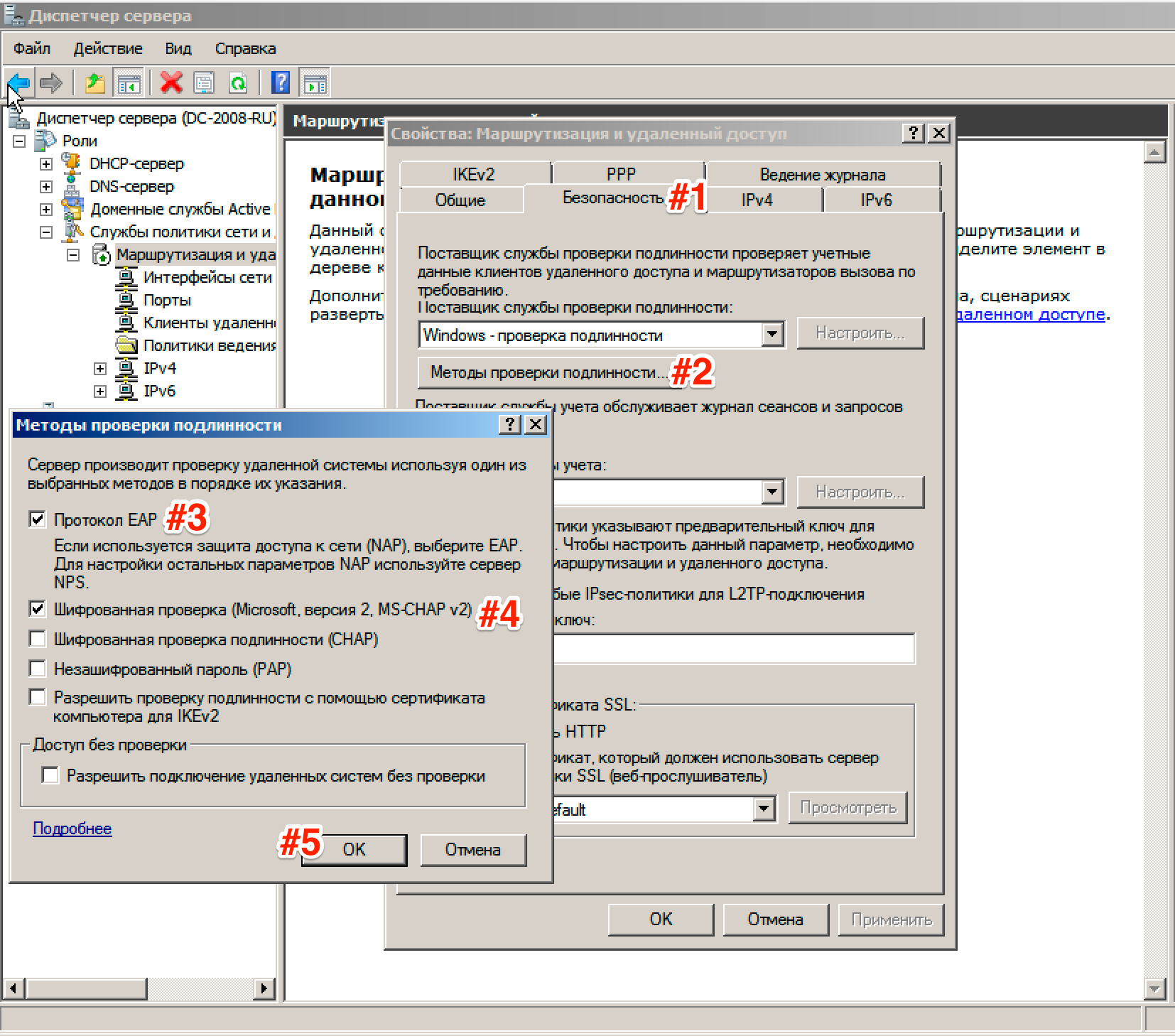

Sada se trebamo postaviti Sigurnost veze. Da biste to učinili, idite na karticu Sigurnost i biraj Metode provjere autentičnosti, označite EAP protokol i Šifrirana provjera (Microsoft v2, MS-CHAP v2):

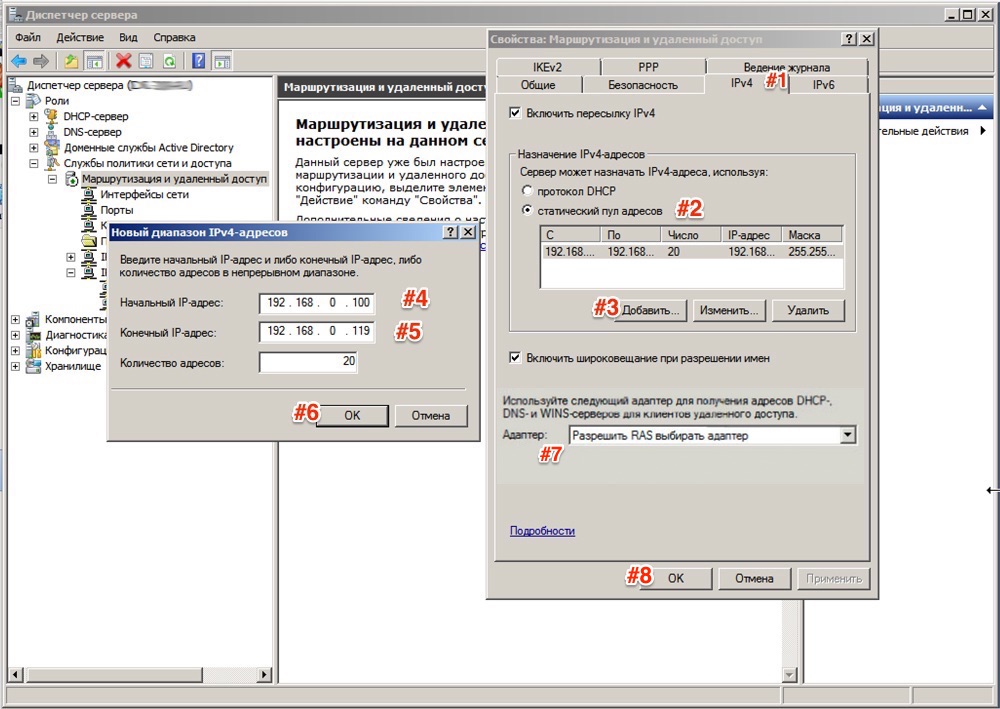

Zatim idite na karticu IPv4, gdje određujemo koje će sučelje prihvaćati veze VPN kao i postaviti skup izdanih adresa klijentima L2TP VPN tab IPv4 (Sučelje postavljeno na Dopusti RAS-u da odabere adapter):

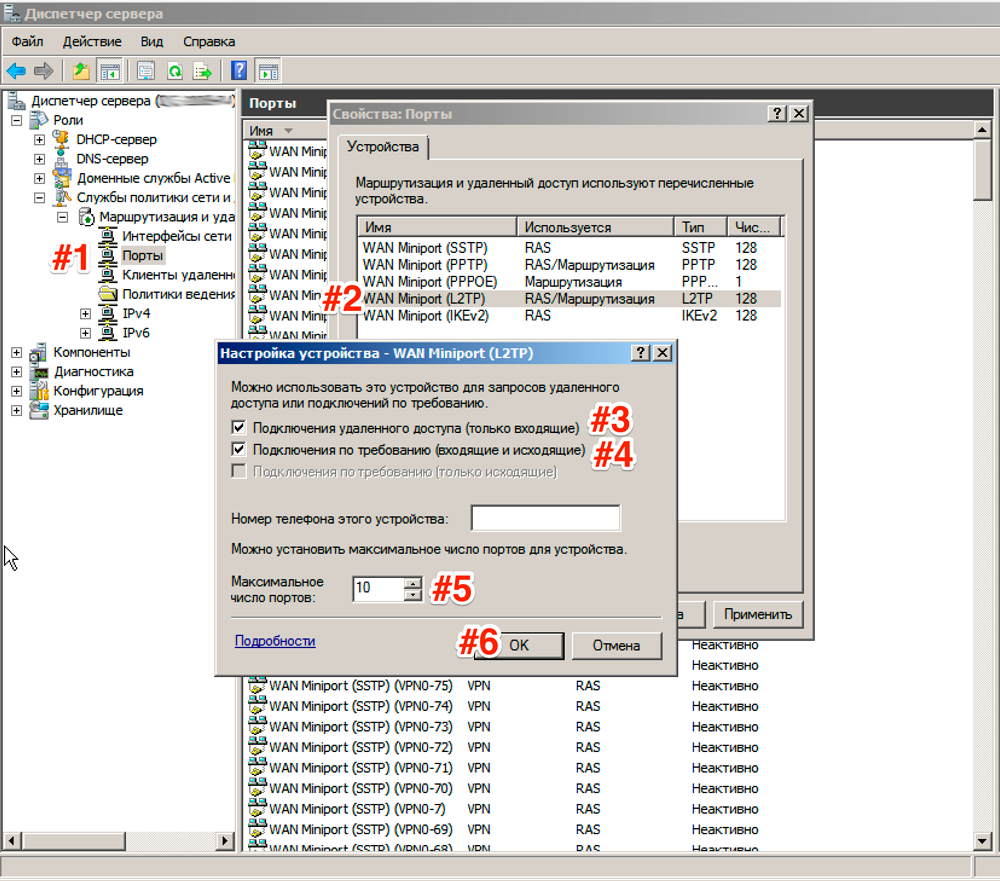

Sada idemo na karticu koja se pojavi luke, desni klik i Svojstva, odaberite vezu L2TP i pritisnite Ugađaj, u novi prozor stavite Dial-up veza (samo dolazni) i Veza na zahtjev (dolazna i odlazna) i postavite maksimalni broj portova, broj portova mora odgovarati ili premašiti očekivani broj klijenata. Bolje je onemogućiti neiskorištene protokole tako da poništite oba potvrdna okvira u njihovim svojstvima.

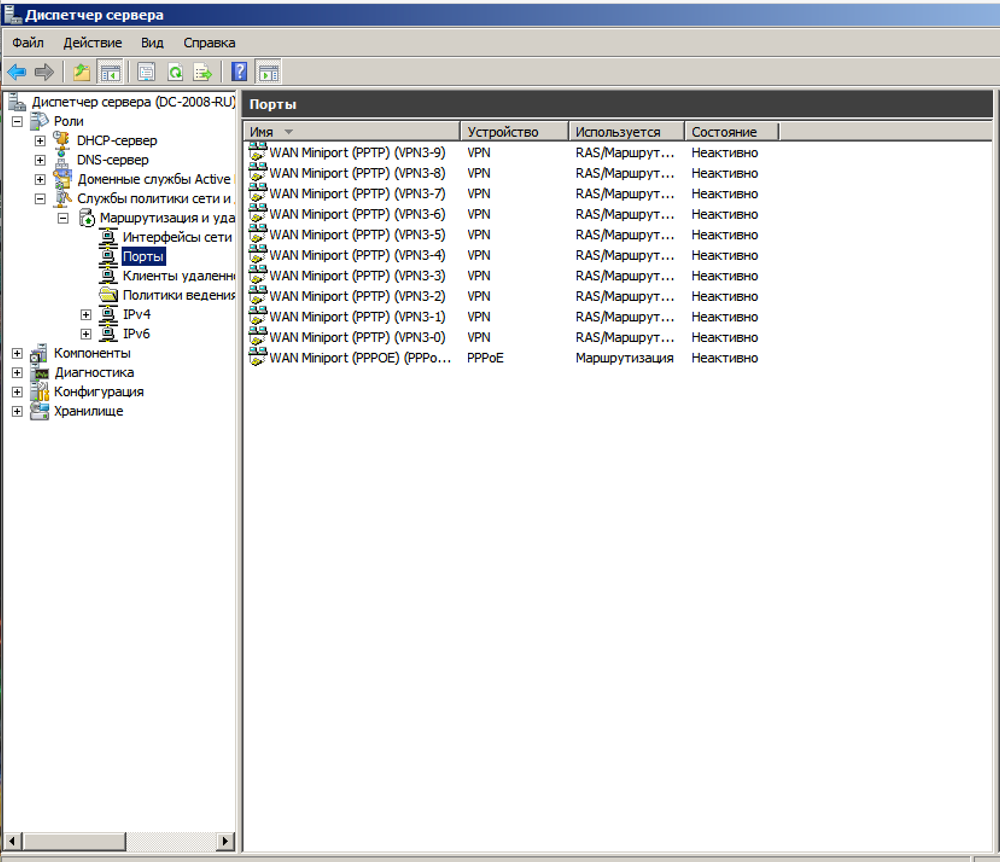

Kao rezultat toga, samo portovi koji su vam potrebni u broju koji ste naveli trebali bi ostati na vašem popisu portova.

Time je dovršeno postavljanje poslužitelja. Ostaje samo omogućiti korisnicima povezivanje s poslužiteljem. Idite na Upravitelj poslužitelja: Konfiguracija - Lokalni korisnici i grupe - Korisnici -Odaberite korisnika i desni klik - Svojstva. Na kartici Dolazni pozivi - Prava pristupa mreži izložiti Dopusti pristup. (Ako na vašem poslužitelju radi Active Directory, tada se postavke moraju unijeti u odgovarajući dodatak)

I ne zaboravite prebaciti portove na usmjerivaču, kao i otvoriti ih u svom vatrozidu:

- IKE - UDP port 500 (Primi\Pošalji)

- L2TP - UDP port 1701 (primanje/slanje)

- IPSec ESP - UDP port 50 (primanje/slanje)

- IPSec NAT-T - UDP port 4500 (Primanje\Slanje)